BitLocker�Ńh���C�u�Í��� 1���

���X����1000���Ă��܂��B����ȏ㏑�����݂͂ł��܂���B

>>271

���肪��

���ׂ����njl�ň��������ȕ�����Ȃ�����130�h��������PRO�ɂ����ق����ǂ������� �ŋߐƎ㐫�Řb��ɂȂ���crucial��SSD���g���Ă����

�\�t�g�E�F�A�x�[�X�̈Í����ɐ�ւ��������悳���H

�Ώې��i���g���Ă�l�͂ǂ����Ă���낤 >>274

�����炻���ɏ����Ă���̂̓\�t�g�E�F�A�x�[�X�ɐ�ւ�����Ă��Ƃ����

�Ǝ㐫���l�g�p���x���ŋC�ɂ���قǂȂ̂��A���Ă��Ƃ��m�肽���� >>275

����ȂƂ��ł���Ȏ��₵���ł��Ȃ��z�ɂ͈Í������̕s�v���� >>276

�Ӗ��̂Ȃ�URL�\���Ďw�E����ċt�M������

����������������Q��A��x�Ɨ���ł����Ȃ��� >>277

�N����������Ȃ̂ɂ����Q��̂��� >>278

��������Q��A�h���C�u�S�̂��\�t�g�E�F�A�x�[�X�ňÍ����J�n���Ă���Q��

���ׂЂ��Ȃ��悤�ɂ������������Ƃ� �n�[�h�Í������ĐƎ㐫���Ȃ��Ă����[�J�[�����̋C�ɂȂ�Ή����ł����Ⴄ���

�\�t�g�ňÍ������Ă����̂���ԐM���ł���Ǝv�� ����Win10��BitLocker�͐ݒ�ς��Ȃ��ƃn�[�h�E�F�A�̕���D�悵�Ďg���Ă��܂� >>275

MX100�AMX200�̓t�@�[���E�F�A���u�Ȃ̂Ń\�t�g�E�F�A�Í������g��

MX300�̓t�@�[���E�F�A�X�V����PSIDRevert���

���ď�����Ă��� �ȑObitlocker������HDD���N�C�b�N�t�H�[�}�b�g�������Ĕ����Ă��܂���

������ĉ�ǂł����Ⴄ���Ȃ� �ǂ�ȈÍ������Ԃ��|����Ή�����B

���O�̏��ɂ��̉��l������Ή�����Ă��܂����낤 bitlocker�̂Ȃ���������͏㏑�����ăv���b�^�Ђ�Ȃ��Ă������̂���

���̎���Ɍl�ł����܂ł���Ă�l���邩�H >>287

HDD�͋C���V�[���J���Ě��Ƃ��S�~���l�ߍ���Ŏ̂ĂĂ��

SSD�̓t���b�V���������������Ђ������Ė{�̂Ƃ͂������������͕ʂ̏ꏊ�Ɏ̂ĂĂ� >>287

�o�����ċ�������4�ɐؒf���Ă��

�����̎d�����Ă邪�A�Í������Ă��Ȃ�N�C�b�N�ł��t�H�[�}�b�g�������_�ŕ����͂܂���������

�����A�O�̈�����͂����ƕ��ʂ̃t�H�[�}�b�g�����Ƃ� 8TB��ʏ�t�H�[�}�b�g�Ƃ�����Ă��邩��

���ׂ̈�bitlocker�Ȃ�

�d���Ȃ��̂Ńv���b�^�Ȃ��鐶���ɖ߂�Ƃ��� ���C�u�h�A�̃u���O�Ȃ�ē��܂Ȃ�

�p�X���[�h�ォ������A�E�g >>282

�������[�J�[�̓A�E�g���� bitlock�o���Ȃ�USB������������p�b�t�@���[�ɖ₢���킹���Ă݂���A����USB�͔�Ή��ł����Č���ꂽ���ǁA�\�t�g�E�F�A�̘b�Ȃ̂Ƀn�[�h�W����́H

���Ȃ݂ɓ����^�Ԃ̐F�Ⴂ�͏o���� >>295

manage-bde�R�}���h�ł��ł��ˁ[�́H >>296

�_��������

�o������̃_���v�Ƃ��ď㏑��������o����

�����L�[�̕������ꂽ���������ǂ�

�ݒ��p�X���[�h�̕ύX�͏o�������ǁA�ēx�ݒ�͏o���Ȃ����� BitLocker��L���ɂ��Ă���l�̓t�@�C���V�X�e�����Ԃ����ǂ����Ă���́H

�o�b�N�A�b�v���烊�X�g�A���Ȃ��Ƃ������I������� >>299

�V�X�e���ƃA�v�����������ĂȂ�����A�ʂɍ\��Ȃ�

�����@��������Ȃ��������Ċ�������

�܂��Ԃ�����Ƃ͂Ȃ����� >>269

��������Ώo�Ă���H�́Hbitlocker AES-NI�Ȃ���CPU�ŁAXTS-AES256�ɂ���Ă�����܂����H bitlocker�̉L�[��keepass���̃p�X���[�h�Ǘ��c�[���ňÍ������Ĕ�Í����h���C�u�ɕۑ�����悤�Ȍ`�ł����S���ɂ͈Ⴂ�͂Ȃ��ł��傤���H �p�X���[�h����܂ōS������邩��Ӗ��Ȃ��� �S�[���͒����ĂȂ����ǎߕ����ꂽ��H ���E�����{�̍ٔ����Ƀv���b�V���[��^���Ă邩���

���O�炲�Ƃ����ǂ�Ȉ������ꂽ�Ƃ���Ő��E�͌����������Ȃ�����

�S�[���͑啨������ق��ĂĂ��݂�Ȃ����ڂ��Ă����

����Ȃ��Ƃ�������Ȃ��ō��܂Ő����Ă����̂��H �����������I�Ȏ���Ȃ�ł����A���肢���܂��B

BitLocker�ňÍ��������n�[�h�f�B�X�N��

�ʂ�PC�ɂȂ��ł��A�p�X���[�h�܂��͉L�[��

���m�ɋL�^���Ă���Ε����ł���A�Ƃ������Ƃł�����ł��傤���H >>308

�ǂ�

���Ă��o���Ȃ�����PC��ꂽ�玀�ʂ�� >>309

���`�ł���˂�

�ʂ�PC�ł͕s�A�Ƃ������ƂȂ�

�Í������Ă����܂���ɗ����Ȃ��A�Ƃ������ƂɂȂ��Ă��܂��B �r�`�b�g�r�b�g�r�b�g�r�b�g���b�J�[�� �ł��u�t�@�C���̕ی�v�ňÍ��������ꍇ�̓r�b�g���b�J�[�ƈ����

��PC�ł̕��������ʓ|�Ȃ�ȁB >>312

�Ȃ�قǁB�Q�l�ɂȂ�܂��B

����ρA���̏ꍇ�́ABitlocker��HD�S���Í������������ȁB

���g�p�̈���܂߂đS���B �Ă��ABitlocker����Mac�Ń}�E���g�o���邶��� ���z�h���C�u������Ă���Ă݂�킩��낤����

MSR���ƃZ�N�^ to �Z�N�^�ŃN���[���R�s�[�����炻�̂܂ܕ������o���܂���ˁH OS�łȂ��f�[�^����Ă邾���Ȃ�

MSR�͋�ł���������W�Ȃ� �p�X���[�h��4���ɂ�����@����H

8�������ƒ����� 4�����Ă�����ǂ���ďI��肾��

��s�Ƃ�TPM�݂����̂̓��b�N�A�E�g����邩��Z���ł��Ȃ�Ƃ��Ȃ�킯�ŁA

BitLocker�̓��b�N�A�E�g��������i���ɉ�ǂł���̂Ŏ��� >>319

����Ȃ��Ƃ͕���������łǂ�����ł���̂������Ă��

�������Ȃ��Ȃ�ق��Ă�� >>317

�e�L�X�g�t�@�C���Ƀp�X���[�h������

�����4���̃p�X���[�h�ŕی삵����H �}�U�{CPU������OS�ăC���X�R�̏ꍇ�A�S�h���C�u���������������K�v����ł����H

�N���[���C���X�R���D�ȍ~�̃h���C�u�͉L�[�Ō��ʂ�g�����肵�Ȃ��ł����H

HDD�̉����A�ĈÍ����Ɏ��Ԃ�����̂ł��܂肵�����Ȃ��ł� >>317

�V�K�C���X�g�[������

�V�K�o�^����ۂɃp�X���[�h�Ȃ��œo�^���邩

�ݒ肵����ɃI�[�g���O�C���ɂ���B

Pro����

�����[�g�f�X�N�g�b�v��L���ɂ���

Windows�ق��̒[������A�N�Z�X����

�p�X���[�h��IP�Œ�ɂ��Ƃ��N���b�N�ŗ����オ��悤�ɐݒ�ł���B >>324

�����p���K�v�͂���̂ł����H

�g���u���������Ǝv���܂�����

��{�I�ɐV�����}�U�{����������Ȃ�ʂ̃p�\�R���Ȃ̂�

Windows�̃��C�Z���X�̐V�K�w���ɂȂ�܂��B

����ă}�U�{���w�������Ȃ�V��������ăf�[�^�����f�������Ǝv���܂����� >>324

����}�U�[�̌����̏ꍇ

https://www.dell.com/support/article/jp/ja/jpdhs1/sln297814/?lang=ja

����ȊO��325�ŏ������ʂ�B

Windows���Ă߂�ǂ������p�\�R���Ȃ̂�������߂邩��

����邩�ǂ��炩�ɂ��Ȃ����B VAIO�X�g�A��SONY�X�g�A�A�m�[�gPC�͂ǂ����Ŕ��������́H

������Ȏ��₾���ǁA��VAIO�ł��āE�E�E bitlocker to go�̓t�H�[�}�b�g���Ȃ��Ă��Í����ł��邯�ǃt�@�C�����f�Љ�����\���͂Ȃ��̂��ȁH >>329

���m������݂����̃Z�[�����ȁH C�h���C�u���ŏ�����Í�������Ă��Ԃɂ���

Windows10���C���X�g�[������ɂ͂ǂ���������� BitLocker Pre-provisioning

�Ō������������ۂ����o�Ă��邩������Ȃ������C�ɂ͗���s�\������

SCCM�Ƃ�������������ȒP��������Ȃ�

���ǃC���X�g�[���㎩���ŃR�}���h���s����悤�ɂ��Ă����ňÍ���������@�őË����� �L�[���ă}�C�N���\�t�g�A�J�E���g�ɗa���Ă�ƌx�@�ɂ炳���́H >>335

�����{�����͂��炢���邾�낤�B

�a���ĂȂ��Ă�MS�Ƀ}�X�^�[�L�[�ɑ�������R�[�h���炢�͂���Ǝv���B

�x�@��ϑ��Ǝ҂ł��Ǝ��ɉ�ǂ��Ă�\���͂���B C�h���C�u�ۂ��ƈÍ������Ă�ꍇ

���O�I�����Ȃ��Ă��N���������_�ʼn�������Ă�H >>337

os�̃t�@�C������������ĂȂ���N�����Ȃ��̂ł͂Ȃ������H >>337

�����s�v�������A>>338�̏����ʂ�A

�N���r���ł�PIN���͂��K�{�A���̎��_�ʼn�������ċN������

����HDD�̓p�X���[�h�ʼn������邩�A�N���㎩�������ɂ��邩��I�� TPM�`�b�v������ꍇ�͗�O�������͂� Android�������������ɏo������ǂ��̂ɂ� Android��6�ȍ~�͏���ɈÍ�������ĂȂ��������H Android�͈Í����W���������� Surface���Í����W���ɂȂ�����Ȃ����������H

MS�A�J�E���g�g���ƈÍ������ꂿ�Ⴄ >>345

�����Surface����Ȃ���Win8.1�ȍ~�̕W���@�\�� >346

MS�A�J�E���g�g���Ə���ɈÍ������ꂿ�Ⴄ�́H

TPM������ꍇ�����H >>347

�����Ƃ��Ă�InstantGo�ɑΉ����Ă�K�v������

InstantGo�ɑΉ����Ă��OK�iTPM���������Ă�̂Łj bitlocker�Ńt�H�[�}�b�g������ȑO�̃t�@�C���͕�������Ȃ��H Bitlocker�ňÍ�������HDD���t�H�[�}�b�g������Ƃ����b�Ȃ�܂������͖��� �����~�X����

���܂Ŏg���Ă�HDD���N�C�b�N�t�H�[�}�b�g���Ă���BitlockerToGo�ňÍ��������ꍇ�͈Í����O�̃f�[�^�͕����ł��Ȃ��̂��ȁH

�Ⴆ�f�B�X�N�����S��������̂ɒʏ�̃t�H�[�}�b�g�ł͂Ȃ�Bitlocker�ňÍ������ēǂ߂Ȃ�����݂����Ȏg�����͂ł���� >>346

Surface��RT or Pro������W���@�\�ŕt���Ă�B

���̂������A��������ŁA��������HOME�ɂ��W���ŕt����ׂ����ȁB

�ƒ�pNote�Ȃ̂ő���Pro�̋@�\�͖��p�ŁA�������̂��߂�����1������~

�����͔̂n���n�������B >>353

HOME�ł��W���œ��ڂ���Ă�

�f�o�C�X�̈Í����ŃO�O�� >>354

PIN�Ȃǂ�PC���N�������Ȃ����Ă̂͏o���� >>351

�g���Ă�HDD���N�C�b�N�t�H�[�}�b�g���Ă���Í���������ʂȂ���Ȃ��H

�폜�ς݂̃f�[�^�͈Í�������Ȃ����낤����

HDD���p�̂��߂ɂ�������A�܂�HDD���ׂẴf�[�^���Í������Ă���t�H�[�}�b�g�����ق������S

����ł����\�N��ɗʎq�R���s���[�^�[�����p�����ꂽ�畡���ł����Ⴄ�낤���ǂ�

�����I�ɂ������Ă͍�����̂�������A�Í�������Ȃ��ăf�[�^�㏑�����j��Ԃ��낤�� Bitlocker�ɂ��Ă̎���ł�

PC�ɐڑ�����Ă���HDD�͂Ȃ�炩�̕��@�Ń��O�C�������ł���A�Í�������Ă��悤�ƃA�N�Z�X�ł���悤�ɂȂ�܂�

�������Ȃ���O��HDD��USB�������[��Bitkocker���{�����ꍇ�i�������b�N�����͐ݒ肵�Ȃ��j��PC�Ɉˑ����Ȃ����߁A

PC�̓���HDD��苭�łȃZ�L�����e�B������ƍl���Ă����ł����A���̔F���ō����Ă܂����H https://forest.watch.impress.co.jp/docs/news/1226949.html

�h���C�u�̈Í����Z�p�uBitLocker�v�ŏ�o���X�N�ɔ����� �`Microsoft���Ăт��� >>360

1�����傢������Pro�ɃA�b�v�O���[�h�ł���

�N���J�ŊȒP�Ɋ������� �N���h���C�u��lock�ł��Ȃ��Ȃǂ̐����͂��邪��������Home�ł��g���邱�Ƃ͎g���� ebay�Ŕ����Ă�i���̃V���A���ł�������� �N���b�N������@�ȃV���A�����ƌ���g���Ȃ��Ȃ����肷�邼�� �N���b�N�������̂���Ȃ��Đ��K��MSDN�Ȃǂ���z�z���ꂽMAK������

����ăC���X�g�[������ƃ��C�Z���X�����I�[�o�[���čă��C�Z���X�F���ʂ�Ȃ������ł�

�ŏ��ɃN���[���C���X�g�[�������烉�C�Z���X�F���ς܂���

�V�X�e���C���[�W��O�̂��߂ɃI�t���C������쐬���Ă��� Windows�̈Í����@�\�ɒv���I�ȐƎ㐫�A�ؖ����U���̋��� �`�č��ƈ��S�ۏ�ǂ��x��

Windows 10��Windows 2016�ȍ~�̃T�[�o�[OS�ɉe���A�����̃Z�L�����e�B�p�b�`�ʼn���

https://forest.watch.impress.co.jp/docs/news/1229173.html ���C�Z���X�����I�[�o�[���Ă�̂ɔ����Ă�V���A���Ȃ�ĊC���łƕς��� Pro�ɃA�b�v�O���[�h��������BitLocker��4TBHDD�S�̈Í������Ă��܂����E�E�E

�Ȃɂ������ĂȂ�HDD�Ŏg�p�ς݂̃f�[�^�����Í����I�ׂΐ��b�ŏI���炵���� >>367

�w���҂����C�Z���X�F�������ɂ͗L����MAK�Ȃ����@�ł͂Ȃ����

�V�K�C���X�g�[�����čă��C�Z���X�F���悤�Ƃ������ɂ͊��ɃI�[�o�[�J�E���g�ɂȂ��Ă����ł�

�܂�͂��������������ǂ��̐l�ɂ̓��C�Z���X�̎�ނȂ�ė����o���Ȃ����낤�� >>370

�{�����[�����C�Z���X�O�҂ɔ̔�����͈̂�@�����ǂ�

��@�̂��̂����͈�@���ǂ����͂���� >>369

���D�����܂ł��B

�o�b�N�A�b�v�����Ȃ��Ȃ�܂����B

�C���[�W�����Ȃ� �ʏ�̃f�t�H���g��BitLocker���ҋ@��Ԃ�

�����ŗL���ɂ��Ȃ��Ă�����ɗD�q�ɂȂ��ĉ����ł��Ȃ��Ȃ�s�������̂�

�g��Ȃ��̂Ȃ珉�߂ɃT�[�r�X���疳���ɐݒ肵�Ȃ��ƛƂ�B

�}�C�N���\�t�g�̋@�\�͊�{�����ɐݒ肷��̂��������^�p���@�ł��B

���菑����������ꍇ�}�C�N���\�t�g�A�J�E���g�ŃA�N�Z�X����

Web���ŃL�[���ۑ�����Ă���B ���Ȃ݂ɁA��x�ɂ����BitLocker����������̂ɂ��炭���Ԃ�������B

��e�ʂƂ���ꂩ�����Ă���h���C�u��BitLocker��������Ǝ��˂邩��ȁB

adiós! >>370

�w�������܂����̂Ȃ炲�D���l�ł� ����PC�Ƀf�B�X�N�ڂ������邽�߈Í����������Ă邪�A6T�ł��ꂱ��3�����炢�������Ă�w

�������炢�ɂ͏I��邩�� �ڂ��ւ��Ȃ�������Ȃ��Ă������� �sPM�Ƃ������̂��b���Ȃɓ����Ăđւ�����ǂ߂Ȃ��Ȃ�炵���� >>379

���ႠPC��ꂽ��HDD�O���đ���PC����ǂ߂Ȃ��Ȃ����Ⴄ�́H TPM�Ɍ���������Ȃ��ꍇ��

�����̎�����v������邩��

������ꂽ������ł��邾��B >>381

�ꉞ�ǂ߂��ł��ˁB

BitLocker��VeraCrypt���Ăǂ����������́H bitlocker�̓p�X���[�h�N���b�N�����ΏI������������Ǝ҂��̂��珤���ɂ��Ă���BTPM���˔j����邩��OS�N���O(�v���u�[�g)�F�����\�t�g�ł��邱�Ƃ���ꂾ�Ǝv���B

VeraCrypt�ƗL���̈Í����\�t�g�E�F�A�̕��p���ȁB wwww

�s����������ė��p�Ҏ���S�Ẵf�[�^��������̂������Ă���w

�o�b�N�A�b�v����ɂ��Ă���U�Í������������Ȃ��Ă͂Ȃ�Ȃ������

����ł܂��Í�������

����Ȏ������Ă���̂Ȃ�t�H���_���Í������Ă����������낤��

�Z�L���A�u�[�g���Ă����ĉ�������ău�[�^�u�����f�B�A���g��ꂽ��

�Z�N�^�o�C�Z�N�^�ŃR�s�[���ꂿ�܂����낤���� BitLocker�Ńh���C�u�S�̈Í��������ꍇ�A�Z�N�^�s�ǂ��o����h���C�u�S�̂�

�ǂ߂Ȃ��Ȃ��Ă��܂��c�Ƃ��A�������������X�N�͂���ł��傤���H

�f��HDD�Ɠ����ŕ����I�������͘_���I�Ɉُ킪�o���Ƃ��낾���̔�Q�ōςށA

�Ƃ��������ƈ��S�Ȃ̂ł����c >>385

BitLocker�̓u���b�N�Í��Ȃ̂ʼn�ꂽ���������ǂ߂Ȃ��Ȃ邩���Í����Ƃقڕς��Ȃ�

�^�������^�f�[�^�iNTFS��MFT�݂����ȁj���j�������ꍇ��repair-bde���g���Ε����ł���

���������^�ǂ��ꕔ����������Ƃ͌���Ȃ��̂Ńo�b�N�A�b�v�͕K�{

�o�b�N�A�b�v��̕ύX�������������������Ȃ�ƍl���������ǂ� >>386

���X���肪�Ƃ��������܂����A��{�I�ɂ͑������݂̂̉e���Ƃ������ň��S���܂����B

�o�b�N�A�b�v���ʂ�HDD�ɒ���I�ɕۑ�����悤�ɂ��悤�Ǝv���܂��B mac�Ƃ�android�ł��g����悤�ɂȂ邩�� >>372

win�ォ��Ȃ�Ƃ����Acronis�������Ă�

�����Ă͂Ȃ� �����[���B�g�p����HDD���ׂĂ��Í�������̂ɎO���O�ӂ�����܂����B

HDD�ւ̕��ׂ͉��x���オ�炸�債�����ƂȂ������悤�����ǔ�ꂽ�B ���d�v�ȃt�@�C����������HDD���N�C�b�N�t�H�[�}�b�g���Ă��܂����ɂ����B

�Ƃ��Ă�BitLocker�ňÍ������Ă���h���C�u���A�p�X���[�h�����Ē��g��������Ԃɂ����܂܃N�C�b�N�t�H�[�}�b�g�����s�B

�{���ɍ����Ă܂��B�B�B�N�������āB

�m�ɂ�������v����EaseUS Data Recovery Wizard Professional ���Ă��Ă��܃X�L�������B >>393

repair-bde C: D: -pw �p�X���[�h

C:�j�������h���C�u

D:�f�[�^��ޔ�������"��"�̃h���C�u

�������I�������D:����f�[�^�����o��

�܂��\�t�g�������Ȃ炻��ł��Ηǂ���� >>394

�������肪�Ƃ��������܂��I

�������\�t�g�ł͕����ł��Ȃ��t�@�C�����唼�Ȃ悤�Ɍ�����̂ŁA�����Ă������������@�������Ă݂܂��I

�{���ɂ��肪�Ƃ��������܂����I >>68

BIOS�����������ɂ͕K�������������Ȃ��Ă��ǂ��B

��������������̏���N�����ɂ͋N���h���C�u�́y�L�[�z�����߂���̂�

�L�[�̃Z�[�u���ۑ��͊m���ɁB USB���������w���Ă�Bitlocker�Í������ł��Ȃ���ł����A�ǂ����Ăł��傤���H >>394

�������������Ē������̂ł����A��肭�����܂���ł����B�B�B

�R�}���h�v�����v�g�Ŏ��s����Ɖ����p�X���[�h�̓��͂����߂��A���܂Ńh���C�u�̃��b�N����������Ƃ��ɓ��͂��Ă������̂���͂���Ɓu�������\���v�����߂��Ă��܂���ԁB�B�B

�w�����������\�t�g���S���_���ł����B�B�B

���������ł��邱�Ƃ�����Ăg�c�c�͂��̂܂ܕۊǂ��Ă����܂��B�A�h�o�C�X�����肠�肪�Ƃ��������܂���m(_ _)m >>397

�����Ă��玩���̂�USB�������ɗL���ɂ�����đI�������o�Ȃ��Ȃ��Ă�ȁBSD�J�[�h�ɂ͂���B�Ȃ�ł��낤�H

�ȑO�͂ł��Ă����B >>399

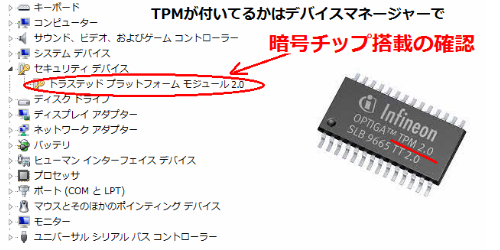

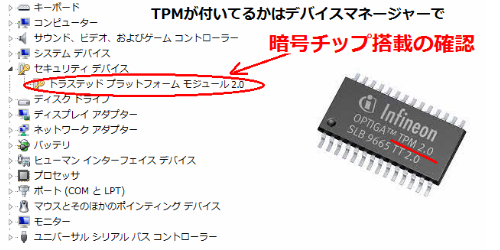

TPM�Ƃ������Ă݂Ă����܂��s���Ȃ��B20H2�łł��Ȃ��̂ŁAwindows�̃o�[�W�����ɂ��̂��H BitLocker�̂��߂ɁApro�܂���

HOME�ɂ����̋@�\��t���Ăق����� (�������r���Ŏ���)

BitLocker�̂��߁APC�����т�pro��I���A�܂����G�f�B�V�����A�b�v������Ă�

HOME�ɂ����̋@�\��t���ė~���� ������HOME�ł��o�����Ȃ����������H >>397

>>399

USB�ڑ���SSD�P�[�X�ŗL���ɂ���̑I�������o�Ȃ�����

����T���Ă��̃X���ɒH�蒅�������A����ς荡�ł��Ȃ��Ȃ��Ă�̂��E�E�E

�莝����USB�������ł��o�Ȃ����B

�]�k�����LjÍ����֘A���ď�Ȃ��ˁA�l�b�g��ɁB���܂�S������ĂȂ��̂��ȁB

�A�v���P�[�V�����������Ƃ����̏��Ȃ��C�����邵�B

���N�O�ɐl�C��������������T�[�r�X�I�������Ⴄ���B ���Ԃ�́AOS����Bitlocker�Í�������Ȃ����

gpedit���N�����ĊǗ��p�e���v���[�g�@---->�@Windows�R���|�[�l���g�@---->�@BitLocker�Í����@---->�@BitLocker�ŕی삳��Ă���h���C�u�̉��@��I������

����ŋ@�\��L��������ANTFS�Ńt�H�[�}�b�g���Ă�����̂Ȃ��USB�������ł��Í������o����͂� >>406

BitLocker�ŕی삳��Ă���h���C�u�̉��@��I������B�̏���ǂނƁA

���̃|���V�[�́AWindows Server 2008 �܂��� Windows Vista �����s���Ă���R���s���[�^�[�ɂ̂ݓK�p�ł��܂��B

�Ə����Ă���B

Windows10�Ȃ̂œK�p�O���ȁH

����ɁA�h���C�u�̉��@�H�ȂႤ�C������B

BitLocker�Í����̒��ɂ���A�����[�o�u���f�[�^�h���C�u�̒��̂ǂꂩ�̍��ڂł͂Ȃ��āH >>401

����s�\��Windows�ł�

Home�ł����Ă�����ɂ������ĉ����s�\�ɂȂ�g���u���͂���܂���B

�v�́A���䂷��Ƃ��낪�Ȃ�����ł��Ȃ��A�����ł��Ȃ��B

���Ă��ƂɂȂ��Ă��邾�� �����h���C�u��bitlocker�����NJO�t����vera�ɂ��Ă�A�Ȃ�ƂȂ� >>406

���������nj��ʂȂ�������B >>411

��������������ǎg����悤�ɂȂ�Ȃ�������B ����Ⴀ�Ȃ��̓��]�ɖ�肪���肻������w�@����ɂł��܂���

�q���g�Ƃ��ăh���C�u���E�N���b�N�������j���[�\������ TPM����USB�����h�����ςȂ��ɂ���̂ɔ�ׂė��_�͂���H �����O���Ȃ��Ƃ����ő�̗��_���L��܂��� USB�L�[���g�p������@�ɂ��Ƃ��ƁA

�{�̂������܂�āA���O�C��ID�ƃp�X���m���Ă��Ƃ��Ă��N���͍���ł����ˁH USB������ꂽ��H

USB�������܂ꂽ��H TPM���L���ɂȂ��Ă���V�X�e�����N���s�\�ɂȂ����ꍇ��

PE����u�[�g���ē����̃f�[�^�~�o�͉\�ł����H

����Ƃ��o�J��Y�ł����H >>415

USB�L�[�̓R�s�[�����肾��TPM�̓R�s�[�s�\

�܂������O�C�����s�����烍�b�N�Ȃǂ�TPM�͏o����

>>419

TPM�Ƃ��W�Ȃ��p�X���[�h�ŋ~�o�ł��� >>419

TPM�Ƃ��W�Ȃ��p�X���[�h�ŋ~�o�ł���

��������Ƃ�����������@�_����낵�����肢���܂�

�P����PE����͊O���h���C�u�ւ̃A�N�Z�X�Ɠ������Ǝv���܂����A�R�}���h�v�����v�g�ł̑���ɂȂ�̂�

�p�X���[�h���w�肷��̂�����̂ł͂Ȃ����Ǝv���Ă��܂� 20h2�̌��݁A���̂܂ɂ��h���C�u����[�o�u���̃A�C�R���Ɂubitlocker��L���ɂ���v���\������Ă��܂�

�R���p�l�ł�bitlocker�W3���S�Ė����ƕ\�����A��\���̃I�v�V��������������Ȃ�

�ubitlocker��L���ɂ���v���ڂ�������@�͂���܂��H

���܂�HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Shell Extensions\Blocked

�ɒNjL���ăR���e�L�X�g���j���[�̕s�v���ڂ��폜���Ă��܂��� �������������ł��斳�������

����Ȃ��ƂŃ��W�X�g������������v��ʂƂ���ɕ��Q�o�܂��� ���L�̍\���ŁA���@���˔j�������̂悤�Ȃ��Ƃ������Ă���ǁA�A�A�ǂ�������́H�H

C�h���C�u(NVMe)�@tpm + pin + �X�^�[�g�A�b�v�L�[

�Etpm��amd ryzen cpu���ڂ�ftpm

�Epin�͉p�����L������12����

�E�X�^�[�g�A�b�v�L�[�͈Í��@�\�tUSB���������p�i�e���L�[���Ă�pin����ăA�����b�N����^�C�v�j

�E�L�[�͈��S�ȂƂ���ɕۊǁAMS�A�J�E���g�ɕۑ����ĂȂ��i�����AMS�A�J�E���g�͕��ʂɎg���Ă�j

D�h���C�u(hybrid ssd+hdd) �����A�����b�N

�E�L�[��C�h���C�u�Ɠ��l�ɕۊ�

���̍\���ŁA���Ȃ��Ƃ�D�h���C�u���J�������̂悤�Ȃ��ƌ����Ă�

�������ꂽ���̓n�C�o�l�[�g��Ԃ���������A�R�[���h�u�[�g�U���Ń������_���v������Ƃ͎v���Ȃ�

�X�^�[�g�A�b�v�L�[��fips 140-2 lv.3�F�؍ς݂̂��̂ŁA��������J���Ȃ��͂�

D�h���C�u�̎����A�����b�N�͊O���t�@�C������C�h���C�u�ɕۑ�����Ă�Ǝv�����ǁA�Ȃ��H ����iPhone���˔j�ł��鎞��ł��� >>418

�}�C�N���\�t�g�ɓ�����

Microsoft�A�J�E���g���g����web���L�[���킩���B ��Ђ�PC�ݒ肵���o�������̂Ƀ}�U�[�ւ�����N�����ɏo�₪�����B

��Ђ̃l�b�g���[�N�Ǘ��҂ɕ����Δ���ȁH

�}�C�N���\�t�g�A�J�E���g�Ō��Ă�����Ɍq����PC�̃r�b�g���b�J�[48���p�X���[�h���c���Ă���̂Ɍ��X��PC�̂͋L�^�������̂���Ȃ�ˁB >>427

�Z�L���A�u�[�g�ATPM���ɗL���ɂ����܂܃}�U�[�����������̂Ȃ����̓A�z�Ƃ��������悤���Ȃ��� ���̃X�������ƌ����BitLocker�g���ē����郁���b�g�����f�����b�g�̂ق����y���ɑ傫���ˁB

�܂��A�m���Ă����ǁB ��������BitLocker��㩂ɛƂ܂���Ď��́A��x����Ƃ��V�X�e���o�b�N�A�b�v�̍s�����N�����Ȃ������ƌ������Ȃ��

��@�ӎ����������������Ă��Ȃ��̂����炻�̊�@�ɑ�������̂͂���Ӗ�������O�Ȃ̂��ȁH BitLocker�����Ƃ��Ȃ���HDD��SSD��ꂽ��C���ɏo���Ȃ�

���Ă�̂ɂӂƂ����u�Ԃɕ������ăf�[�^���o�����肷�邩���

�C�O�ł��悭���o���Ă� >>432

����͉��Ă����Ȃ����[�U�[�̔F���s���ŁA�P����OS���N���s�\�Ȃ�������Ȃ��́H �Í������Ȃ��ƃo�C�f���̑��q�݂����ɂȂ��Ă��܂� �͂��H

������ƃC�~�t�߂�����c

�N�����O��̗��ߍ��ǂ��ł������G������Ȃ�ċ��������A�z�� >>434

�������炻��̓X�g���[�W�̕����Ǝ҂Ɉ˗����Ă����Ȃ��́H

������ɂ������Ă��܂���̒m��������Ȃ����炻��Ȏ��ɂȂ��

BitLocker�ňÍ������悤�����܂����W�Ȃ� Microsoft�A�J�E���g�g���Ă�Ȃ�āA�n���Ƃ��������悤���Ȃ��� Win�W���̃o�b�N�A�b�v�@�\�Ŗ��T���ɃV�X�e���C���[�W���O�t���h���C�u�Ɏ���Ă���ǁA

������L�[�����邩���炩�̗��R�Ŏg���Ȃ��Ȃ�����A�Ƃ��l���Ă��܂��ƁA�Ȃ��Ȃ�

�Í����ɓ��ݐ�Ȃ��B���ƃR���i�ЂŊO�Ƀm�[�gPC�������o���Ȃ��Ȃ����Ƃ����̂����邯�ǁB

�P�O�O�����S�Ȃ��̂͂Ȃ����A�Z�L�����e�B�I�Ɏg���������ǂ����Ȃ��ǁA

��^�A�b�v�f�[�g�̂��тɊ��ꂽ��ݒ�ς���ꂽ�肵�Ă邩��A���܂������ݐ�Ȃ��B

�Y�܂����Ȃ��B ����@��r�W�l�X�����̋@��Ȃ�

BIOS�ݒ��ʂŃ����̂悤�Ȃ��̂�����@�\���������肵�Ȃ����� �܂�����BitLocker�g���K�v�ɔ���ꂽ��iPhone�ʼn�ʎʐ^�B��Ƃ����āA

�摜��iCloud�ɕۑ������i�L�[���j �s�N���ȉ摜�̂ق����p�N����m���͒Ⴂ�� �R���i�Ŏ���Ƒ��ɃG���t�H���_����ꂽ���Ȃ��ȁA�Ƃ�������bitlocker�ׂĂ���

�c�C�b�^�[�Ō���������g���u��������S�O�����

���Ղɂ���ق��������̂��낤�� >>443

�g���u���ŏ����Ă��܂��Ήi���ɉƑ��Ɍ����邱�Ƃ������A���������߂����i���b >>444

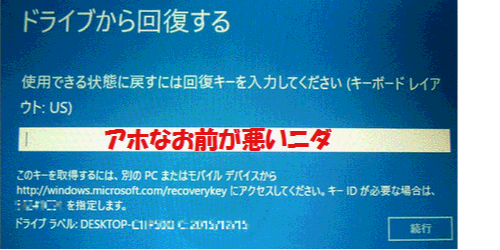

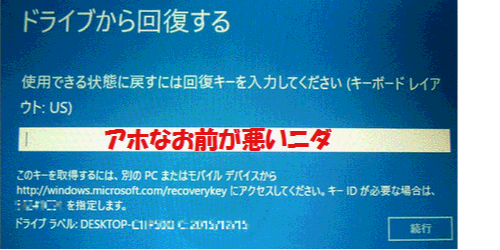

BitLocker�Ńg���u���H

�ǂ������o�܂ł����Ȃ����̂��ڂ��� >>445

�V�X�e���f�B�X�N���Ăق���PC�Ńf�[�^���o�����Ƃ��Ăł��Ȃ��A�Ƃ�

�L�[���t���Ȃ��Ƃ�

�o����Ńu���X�N�A�L�[�v������ċl�A�Ƃ�

�Í����`�b�v�iTPM�j�����Z�b�g���Ă��܂����Ƃ�

bitLocker�g���������T���E�F�A�Ƃ�

https://twitter.com/search?q=BitLocker%20lang%3Aja&;src=typed_query&f=live

https://twitter.com/5chan_nel (5ch newer account) >>446

������|����

�������悤�Ǝv���Ă����ǎb���l�q�����邩�c bios�@update�@�̑O�ɉL�[��������Ă����ē�ꂽ �g���u�����Ă�ƁA���[�U�[�̗���s���⑀��~�X�Ǝv���邱�ƂɋN��������̂���B

�Ђǂ��ꍇ�̓p�X���[�h�̍T���̌�L�i���菑���Ŕ��ǂ�����j�Ǝv����̂ɁA�p�X���[�h�͐������Ƃ����������Ă���P�[�X�����������B

bitlockcr�̕s��Ǝv���鎖�ۂ��Ėő��ɂȂ���B �ő��ɂȂ��Ă���x�ł���������A�E�g������ǂ����Ă��S�O�����

����A�v�f�łǂ��ɂ��Ȃ�Ƃ������ ���O�݂����ȓz�͎g��Ȃ��ق����ǂ� �Ƃ�����VeraCrypt�ł̓_���Ȃ̂��H >>455

VeraCrypt�͎g�������߂�ǂ���������

����Ȃ�Í����A�[�J�C�o�̕����}�V OS�ɏ�Q���o�đ��̃}�V���ɂȂ���

�f�[�^���~�o���ł��Ȃ��B

�h���C�u�̃C���[�W�����Ȃ��B

����OS��Windows�ł͎��E�s�� >>458

��������

�������ǂ��� �ȑO�ABitLocker�͎g���Ȃ��͂���Windows10Home32bit�������Ă��l�b�g�u�b�N��

WindowsUpdate��ɂ����Ȃ�BitLocker���������Ă�Ƃ����\�����o�����Ƃ��������B

�L�[���͂����߂�_�C�A���O���o�邪�A����Ȃ������o�����Ȃ�����m���

�f�[�^���܂邲�ƃp�[�ɂȂ��ĔߎS��������B

�ق��Windows���Č���OS�B >>460

����̓��[�J�[�̖��

���[�J�[�ɂ���ẮAhome�ł�bitlocker���I���ɂ��ďo�ׂ��Ă���ꍇ������ �g���Ă���̂��A�v�f�ł킴�킴�g���Ȃ�����Windows

�܂Ƃ��Ɏg�킹����������a�C����

����ڂɂ���������

������x�ƍX�V���Ȃ��� >> 461

�����̃��[�J�[�������Ă��������܂��H >>464

�����̔]������A�z�� Windows�͉�������Ƃ����Ԃ�����OS

����O��Ŏg��Ȃ��Ƃ�

�b�ɂȂ��� ����A���ʂ�Home��Bitlocker��L���ɂ��Ă����Ԃŏo�ׂ��Ă��郁�[�J�[���Ȃ��Ȃ�����B

�������[�J�[�A��p���[�J�[�A�č����[�J�[��킸���邩��B

�m���̂Ȃ����[�U�[��Apple�ł��g���Ƃ����ق����ǂ���B >>467

���[�U�[�̒m��Ȃ��L�[��v������̂������������Ęb����B >>461

WindowsUpdate�̖�肾��A�z�Ȃ̂��H ��������Linux��LiveUSB�ŋN�����ăX�g���[�W���e���ǂ߂�����ŏ���BitLocker�͂������ĂȂ������B

�z��������Windows�i�������̂͂�߂Ȃ����B

WindowsUpdate�̃o�O������B Home�Ȃ�Amanage-bde -status�@�őS�h���C�u�̈Í����ݒ��Ԃ���x�͊m�F���Ă������w HOME�g���Ă郆�[�U�[�ɃR�}���h���C����ł�����p�v���C

�ƂĂ���ʃ��[�U�[�ɂ͖������ BitLocker�ŃV�X�e���h���C�u���Í�����Ԃɂ����OS�̍X�V���ȂǂɍċN����̃u�[�g�����ŃR�P�čX�V��Ƃ��o���Ȃ��Ȃ邻����w

�f�l���N�@BIOS�̍X�V���Ȃǂ��� BIOS�X�V�Ƃ������������Ƃ��N����\���̂����Ƃ���Ƃ���

�ی�̒��f���Ζ��Ȃ����A�ł���͂���

�ċN��1��Ŗ߂���� ����Home���ƃV�X�e���h���C�u���E�N���b�N���Ă��ABitLocker�̊Ǘ����ڂ��Ȃ��̂����Ȃ̂ł��傤

TPM���W���[���������Home���Ɩ����

manage-bde�𗘗p���ĈÍ�������������Ζ��͂Ȃ����

�������������̂��Ǝv���ė��p���܂��傤w >>460

�����Windows10 S���[�h >>476

S���[�h���o��ȑO�̃l�b�g�u�b�N����

�o�J�͖ق��ĂȂ��� ����ȓz���g�߂ɂ�����|�����www �o���Ȃ��Ȃ邻����

�ł���͂���

���̃X���ł�

���ۂɎg���Ă�z0�l���c �S�����̒��x�ŗg�������Ȃ��ŗ~������

���ۂɂ���Ă�킯�����ȉ��� ���ێg������͂ǂ��H

��薳���g���Ă�́H

�����Windows�A�v�f�ɕs���͖����H 8�N�ȏ�g���Ă邪�A�v�f�͉��̖����Ȃ�

�Ȃ��AEFS�ł͂��̑O�̃A�v�f�ŏ��߂Ď��s���ăt�@�C����

�����ł��Ȃ��Ȃ����̂ŁA�����g���̎~�߂�� �܂�Windows�̕W���@�\�͂ł��邾���g��Ȃ��ق���������

���A�b�v�f�[�g�ŕs����o�邩�킩��� �L���ɂ����SSD�ł����\�Ƃł����t�@�C���̏������ݎ��ɃX���[�v�b�g���ɒ[�ɒቺ������ĕ��Q������

SSD��SLC�L���b�V�����I�[�o�[�t���[���Ă��Ȃ���ł��ɒ[�ɑ��x�ቺ����� BitLocker���Ė��f�@�\�ȊO�̉����ł��Ȃ����

�����ł����X�V���s����m���������̂ɂ���ȏ�s����v�f�𑝂₵�Ăǂ������Ă��� Windows�̃o�[�W�������ς��Ƃ܂��m���ɒv���I�ȃG���[�o�邾�낤��

�j�[�Y�������Ă�������ˑR�A�N�Z�X�o���Ȃ��Ȃ鋰�|

���X�̃v���b�V���[�ɑς����Ȃ��� K�@���K�����Ȃ�

��ǂł��Ȃ����獢�����Ȃ� ���������ϑz����

�a�@�ɍs�������������� �A�b�v�f��BitLocker���g���u�����Ȃ�x���Ȃ���

���Ƃ��APC�����̃G���[�ŗ����オ�炭�Ȃ��Ă��A�h���C�u�����o����

�P�[�X�ɓ���Ē��g��ǂ߂����� ��Ƀ��W���[�A�b�v�f�[�g�ɋ߂��悤�ȍX�V�͍ċN����̃u�[�g���X�V�ŕ����O�Ƀg���u��悤�Ȏ����e���[�J�[�T�C�g�ŏ�����Ă���̂ŊԈႢ�ł͂Ȃ��낤�Ǝv��

�g���u���̊m�F�Ƃ��Ă�Bitlocker��L���ɂ����܂܂�OS�̏㏑���A�b�v�f�[�g�����Č���������Ǝv�� �Ⴆ�Ή����g���Ă���Paragon��BitLocker���L���Ȃ܂܂ɂȂ��Ă���V�X�e���p�[�e�B�V������

���̂܂܂̏�ԂŃV�X�e���C���[�W���㏑�����X�g�A���悤�Ƃ���Ƌp�������悤�ɂȂ��Ă��܂�

�V�X�e���p�[�e�B�V�������폜��ɋ̈�ƂȂ��Ă���ꏊ�ւƕ�������d�l�ƂȂ��Ă��܂�

��������ɁABitLocker�ňÍ�������ƃp�[�e�B�V�����̊Ǘ��̈�ȊO�ɂ��h���C�u�S�̂��Ǘ����Ă���̈�̈ꕔ�̃p�����[�^��ύX����K�v������̂ł��傤�� �����H

�����l�����ŋ���BitLocker���� �V�����A���S���Y����BitLocker�f�B�X�NWindows 10 TH2�ȍ~��BitLocker�̐V�A���S���Y���ňÍ�������USB��������Windows 7�ɐڑ������Ƃ���B

>>494 ���̂悤�ȃG���[���\������A���b�N�������ł��Ȃ��B BitLocker�̐V�����A���S���Y���ō쐬����USB���������Â�Windows OS�ŃA�N�Z�X����Ƃǂ��Ȃ�̂��H

Windows 10 TH2�ȍ~�ł́ABitLocker�ŐV�����Í����A���S���Y���iXTS-AES�j�����p�ł���B���������Windows 7�ȂǂŃA�N�Z�X���悤�Ƃ���Ǝ��̂悤�ȁi���Ӗ��s���ȁj�G���[�ɂȂ�̂ŁA�����[�o�u�����f�B�A�ł͗��p�͔�����ׂ��ł���B

manage-bde�R�}���h�ŏ�������Ǝ��̂悤�ɂȂ��Ă���B���̃G���[�Ȃ̂��A���X������Â炢�B

C:\>manage-bde -status i:

BitLocker �h���C�u����: �\���c�[�� Version 6.1.7601

Copyright (C) Microsoft Corporation. All rights reserved.

�{�����[�� I: [�s���ȃ��x��]

[�f�[�^ �{�����[��]

�T�C�Y: �s�� GB

BitLocker �̃o�[�W����: Windows 7

�ϊ����: �s��

�Í������ꂽ����: �s��%

�G���[: �G���[���������܂��� (�R�[�h 0x80070057): �c�c�G���[�ƂȂ��āA�����擾�ł��Ȃ�

�p�����[�^�[���Ԉ���Ă��܂��B

C:\> �������o���Ȃ��ꍇ�ɂ́A�T���x�[�W�\�t�g�ł��~�o�s�\�����A�������݂̃X���[�v�b�g���t�@�C�����傫���Ƌɒ[�ɒx���Ȃ�̂�

�̂ɖ�������ŗ��p����ׂ����[�e�B���e�B�ł��傤

���[�J�[�o����ԂŃV�X�e���h���C�u�����ɈÍ������Ă���̂ɋC�t�����ɂ��̂܂ܗ��p���Ă��鏉�S�҂���͑吨����̂ł��傤���w

����Home�G�f�B�V�������ƃV�X�e���h���C�u�Ɍ��}�[�N�̃A�C�R�����\������Ă���̂ł����C�t���Ȃ����ȁH �Í������ē��R�m���ƃo�b�N�A�b�v���������Ďg�����Ǝv���Ă�����

����Windows���Ɖ����m���l�������m�炸�Ɏg���Ă�p�^�[��������̂�

����͊m���ɂ܂����� �m���������Ă��z��O�̓���������̂�BitLocker �uBitLocker To Go Reader�v���uWindows 10 �o�[�W���� 21H1�v�Ŕ���

�uInternet Explorer 11�v��uWMIC�v�R�}���h���C���c�[���Ɠ��l�A������폜��

https://forest.watch.impress.co.jp/docs/news/1349742.html >>496

�T�|�[�g���Win7�������炵��[�Ȃ�����

Win8.1�ł͂����ƑΉ�����Ƃ�� >>491

����������OS�㏑���Ƃ��ǂ������Ă��

�����l����ᕪ���� >>503

���₻�̉����ł��Ȃ��Ȃ錻�ۂ��o�Ă邵�ǂ��ɂ��Ȃ�낗 ��̂��̉摜������USB��������BitLocker�ňÍ������Ă���̂������s�\�ɂȂ��Ă�����

OS�̈�͋N�����Ă�����̂܂�BitLocker�̊Ǘ�����p�X���[�h�Ȃǂ��K�v�Ȃ������o����̂ł�����̖��Ƃ͂Ȃ�Ȃ��Ǝv���܂� BitLocker�̉����ƕ��������悤�ȈӖ������ŃT�C�g�ɏ����Ă���̂����傭���傭�����܂����

���S�ɈႤ���e���Ƃ̔F�����K�v�ł�

BitLocker�̉����Ƃ́A�Ăуh���C�u�����S�j���S�j�����Ēʏ�̈Í�������Ă��Ȃ��h���C�u�ւ̕ύX��Ƃ����鎖�ł���

���������������̃h���C�u�́A���}�[�N�̃A�C�R�����\������Ă��܂� �Ƃ������d�g�݂����G�߂��ĂȂ�

�S���ǂ�őS����������

����ł������ς��ΑS���I���\�����邵

GUI�݂̂Ȃ炸manage-bde�R�}���h��

���s��������Ȃ����ɔ��ɕ�����Â炢 �p�X���[�h��X�^�[�g�A�b�v�L�[�A�O���L�[

���̐��p������ɂƂ����ɂ��� USB�������ɉL�[��ۑ������ꍇ�ɂ͈ȉ��̗l��2�̃t�@�C�������[�g�ɍ쐬����܂�

BitLocker �L�[ 30411FE3-0940-4FBE-8D7F-D7C49498A8E7.TXT

���̒��g

ID:30411FE3-0940-4FBE-8D7F-D7C49498A8E7

�L�[:620675-297880-053405-558778-348084-397023-057750-185130

�V�X�e�������̕t���Ă���L�[�t�@�C���@�G�N�X�v���[���[�̐ݒ��ύX���Ȃ��ƕ��i�͌����܂���

5216BDC7-E1BB-4386-8C62-D861077B742C.BEK

��������ۂɂ͂��̗l�ȃL�[�t�@�C���̎g���������܂�

manage-bde -unlock C: -RecoveryKey "%~dp05216BDC7-E1BB-4386-8C62-D861077B742C.BEK"

%~dp0�̕����̓o�b�`�t�@�C���𗘗p����USB�������̃h���C�u���^�[�������Ŏ擾���Ă��镔���Ȃ̂ŗ]��C�ɂ��Ȃ��Ă����ł�

BEK�L�[�̈Ӗ����������o�I�ɂ킩��Α��̃I�v�V���������R�Ɨ����o���܂� TPM���W���[���ւƃV�X�e���h���C�u�̕����L�[�t�@�C����ۑ����Ȃ��ŁAUSB�������ȂǂփL�[�t�@�C����ۑ��������p�����Ă���ꍇ�ɂ��A

�V�X�e���N�����ɂ����L�[�t�@�C���̂���USB��������v������邾���ŕ������܂Ŏ��������Ă��邽�߂ɂ���.BAK�t�@�C���̑��݂�m��Ȃ��l���肾�Ǝv���܂�

���̂悤�ȗ��R����BitLocker������t���ɂ������R���Ǝv���܂����

�����������݂Ƃ������ꑊ���ɒx���Ȃ�܂��̂ŕ���p�����߂��Ȃ̂Ŏg��Ȃ��ɉz�������͂���܂��� >.BEK�t�@�C���̑��݂�m��Ȃ��l���肾��

�ԈႢ ����USB����������ꂽ��ǂ��Ȃ�́H

����������H ���ʂ͂��I�������ǁA�L�[�t���[�Y����͂��邩�A�܂��̓p�X���[�h�ݒ�Ŏg���Ă����ꍇ�ɂ͕����o���܂� �܂��A�ꃆ�[�U�[�̗���Ō����A�����������̗v��Ȃ��@�\���Ď���ˁB ���������Ƃ�������ǁA�����ł���� �������ˁ@ATOK���Ԉ���ėD�悵���ϊ����Ă���w HDD�͏�Ƀo�b�N�A�b�v���Ă邩��

�������e��HDD���y�A��2��~���\��

���ꂩ�炻���S�Ă�BitLocker�ňÍ�������͖̂����������

�����ĉ����̌����ʼn�ꂽ�當���ʂ�S�ďI��� ���������

�Í������Ă��Ȃ��h���C�u�Ȃ�ΗႦ�Ǘ��̈悪�s�ǃZ�N�^�ɂȂ��Ă��T���x�[�W����قƂ�ǂ̃t�@�C���͋~����Ǝv�����ǁA

�Í��������h���C�u�͏d�v�ȊǗ��̈�̈ꕔ�ɕs�ǃZ�N�^�����������ꍇ�ɂ͕����s�\�ƂȂ��đS��������Ԃ����m��Ȃ� >>520

�����

���ۂɒʏ�̃h���C�u�ł�GPT�Ǘ��̈�̈ꕔ��������Ɠǂ߂Ȃ������ꍇ�ɂ́A�p�[�e�B�V���������ɂȂ�

�T���x�[�W�\�t�g�ł��̃Z�N�^�͈͂��珇���r�߂�t�@�C���T���x�[�W�͉\���낤���ǁA

�Í������Ă���h���C�u�Ȃ�����������F���o���Ă��Ȃ��p�[�e�B�V�����Ȃ��炻���repair�Ȃ�Ă���͕̂s�\�ł� ����������Ȃ�Ńo�b�N�A�b�v�Ƃ�Ȃ��́H >>522

���[����repair-bde�ŃO�O�� >>524

https://docs.microsoft.com/ja-jp/windows-server/administration/windows-commands/repair-bde?form=MY01SV&;OCID=MY01SV

��������

���̃R�}���h�ɂ́A���̐���������܂��B

���̃R�}���h�ł́A�Í����܂��͈Í��������̃v���Z�X���Ɏ��s�����h���C�u���C�����邱�Ƃ͂ł��܂���B

>�Í��������̃v���Z�X���Ɏ��s�����h���C�u���C�����邱�Ƃ͂ł��܂���B

�m�����悤�ɏ�������ł��邪�A�s�ǃZ�N�^�̏ꏊ�ɂ���Ă͊�ɂ��̂悤�Ȏ����N���肦�܂�

���̈ӌ��͈�ʘ_���@�c�O�������� �ǂ����ĉ����m��Ȃ��̂�BotLocker��i�삷��낤�H

�A�z��MS�Ј��H >>523

BitLocker��M�p���Ă����� �o�b�N�A�b�v�͓��R�����̂Ƃ���

�Е���1��̂�BitLocker�Í����ł͈Ӗ���������

2��Ƃ�BitLocker�Í���

���������̏ꍇ�A���炩�̌����ʼn�ꂽ��S���I��� MS�ɉL�[�a���Ă�Ɠ��{��K�D�ɋ�����́H ������bitlocker�Ńo�b�N�A�b�v�p�O�t����veracrypt�ɂ��Ă�� �������e�̃f�[�^�h���C�u�i�o�b�N�A�b�v�j

1���BitLocker����

1���veracrypt����

���������^�p�����Ă���Ď��H EFS�Í�������U�������čēx�ʂ̃A�J�E���g��EFS�Í������|����Ƃ����V�i���I�̂Ƃ���

��������悪�m�[�}���h���C�u���Ɣ閧�̃t�@�C���f�[�^�́i�Í������������j�d���I���Ղ��c���Ă��܂��A�O������Ƃ�����Ԃ��K�{�ɂȂ�ʓ|��

�����ŁA��U�����������r�b�g���b�J�[�Í������{�����h���C�u�ɂ��čs��

�������邱�Ƃň�U�����������̃f�[�^�����߂���r�b�g���b�J�[�Í�����Ԃ�����A���̌�ʃA�J�E���g��EFS�Í������|���āi���邢�͕ʃA�J�E���g��EFS�Í�����������t�H���_�֓]�����āj��

���X�������i���������j���̃f�[�^�̓d���I���Վ��̂��Í�������Ă���̂ň��S�ł���

�@���t�@�C������U�Ǝ�ɂȂ�e���|�����t�H���_��������h���C�u�Ƀr�b�g���b�J�[�Í����������Ă����Ƃ�����@�ł���

�o�ϓI�]�T������@���t�@�C���ꎞ�W�J��Ƃ��Ă̐�p�h���C�u��p�ӂ��Ă����Ƀr�b�g���b�J�[�Í����������Ă����̂��������낤 �T�����u���E�U�̓ǂݍ��݁^�������݃��O��BitLocker�Í������������h���C�u�ɕۑ����Ă�

���̎���u��������ȃX���ł���ȏ������݂��Ă��̂������E�P���������v�Ȃ�Ďv��ꂽ���Ȃ������ >>533

���ꂲ�Ƃ��Ɍo�ϓI�]�T���K�v�ȋ����Ȃ̂��H ��s�����̏��Ƃ��l���n��USB��������veracrypt�ňÍ��� >>533

��������ƍ���悤�ȏ��̌����J���ɂł���Ɠ����Ōg����Ă���낤��w �ނ̓X�[�p�[�n�b�J�[���낤

�ԈႢ�Ȃ� 5ch���n�b�N�����̂�ID������Ȃ���

MS�͐��E���Ƀn�b�J�[�𑝂₻���Ƃ��Ă���̂��Ȃ�ق� >>542

���̍�i�ɂ��ẮA��҂��R�����g�E�]������]���Ă���܂���B

�����߂������^ BitLocker�͎g�������Ƃɂ�闘�v����

�g�������Ƃɂ�鑹�Q�̂ق����傫���Ƃ���

�����ɂ��}�C�N���\�t�g�炵�����@�\ ���̎�̋@�\�͐�ɂ��������Ȃ�Ȃ��Ƃ������o�X�g���������d�v�Ȃ̂ɂ��ꂪ�Ȃ��B

�P�Ȃ���f�@�\�B �܂��ʂɎ���̃G�����悪�ǂ��Ȃ낤�ƒm������������Ȃ�����

�N�������������낤�� Win11�̃v���C���X�g�[���}�V�����Ă��ꂪ�W���ɂȂ��ˁH

���v�Ȃ�H �m�[�K�[�h��@�͌x�@�����ւ܂ŗ��Ă��������邱�ƂɂȂ� �������d�ɂ����Ă��̌���MS�̋C�܂���Ŗ�������肢���Ǝv���� >>547

���v�Ȃ킯�Ȃ��ł���B

�����I�Ղ�Windows10�ł��炨����������B Windows10�͖{���Ƀo�O���炯�������c

MS�͂��ɂȂ�����܂Ƃ���OS���̂� ���K�V�[���o�b�T����̂ĂȂ�����i���ɖ��� ���������K�V�[���̂Ă�ƃ��[�U�[��

�u�ǂ����g���Ȃ������瑼��OS�ł悭�ˁH�v

�Ǝv���Ă��܂��W�����}�B �ߋ��ɍ�������͎̂g���邾���g����

�g���Ȃ��Ƃ킩�������_��

iPad��X�}�z�Ή��ō��̂����ʂ�

Windows�p�ɂ͍�蒼���Ȃ��B

Windows���K�{��������ǂ�ǂ�O��Ă��������B �G���Q��Windows�ł��������Ȃ����� �h�U�@���ňӎ��������������o����������

�ł��h�U�����邵�������T�ς͒��܂��� ������8��ς�ł�X�g���[�W�̓��A�Q�[���p��2���������BitLocker�����Ă����

11���N���[���C���X�g�[������ꍇ�͑S���������Ă���s��Ȃ���Ȃ�Ȃ��̂��ȁH >>559

����Ă݂��

�V�X�e���h���C�u�ƂȂ��Ă���p�[�e�B�V�������폜��ɍč쐬���Ȃ��ƃC���X�g�[���o���Ȃ�����E�E�Ew �M��Ȃ��Ă����̂܂܂���Ȃ�N���[���C���X�g�[���o���܂����B

�L�[�̓��͂����߂��邱�Ƃ�����܂���ł����B �p�[�e�B�V�����̍폜�͂������ �d�v�f�[�^����keepas��veracrypt�ǂ����ɓ��ꂽ�ق������S�H Q: �ǂ��ɒu��������S�ł����H

A: ���[�J���ɂ͒u���Ȃ��A���͂��ׂĈËL���� �N���[���C���X�g�[���̈Ӗ��������Ă��H bitlocker �Ή��h���C�u�ɂȂ��Ă邯�ǁA�Í����͂��ĂȂ���ԂȂ��ǁAbitlocker�Ή�����߂悤�Ǝv���ƈ�x�Í������Ă���A��Ή��ɂ�����Ď菇���܂Ȃ���_���Ȃ́H��������Ή��ɂ��������ǂ��߂Ȃ�Ȃ��B

��������܂����H �Ȃ���H

�Í�������ƃh���C�u�̃S�j���S�j�����n�܂邩��C���W�P�[�^�[�����v����������ɂ킩��

�����Č��}�[�N�̃A�C�R���h���C�u�ւƕω�����

BitLocker�ł̈Í�������������ƁA�܂��S�j���S�j�����n�܂��Č��}�[�N�̃A�C�R�����Ȃ��Ȃ�܂�

TPM���L���ɂȂ��Ă���̂�BitLocker�Ńh���C�u���Í������Ă���̂͒��ړI�ɂ͊W����܂���

�������L�[��TPM�ւƕۑ�����Ă��āA������Q�Ƃ��ĕ���������悤�ɂȂ邾���ł�

BitLocker�h���C�u�̕������Ɖ����ł̓h���C�u�ɑ��Ă̈Ӗ�������Ă���̂ŊԈ���ĉ����Ȃ��� �܂���������ATOK���Ԉ���Ă���w �f�B�X�N�̊Ǘ��Ō����bitlocker�ɂȂ��Ă�̂ɁA�Í����͂��ĂȂ���ԂƂ����̂��ȁH >>570

Home������BitLocker�̊Ǘ����Ȃ��Ăǂ��Ȃ��Ă���̂����킩��Ȃ��p�^�[���Ȃ̂��H

���������������̂ɂ�manage-bde.exe���g��Ȃ��ƂȂ�Ȃ������� >>570

�L�[�������ĂȂ���Ԃ�BitLocker���|�����Ă���B

�C���[�W�Ńo�b�N�A�b�v�͎��Ȃ��B

Windows�͊댯�Ȃ̂�BitLocker���s�v�ł����

�T�[�r�X�Ŗ����ɂ��Ă����ȂƏ���ɂ����鋰�ꂪ����B

����Ȃ炷��A���Ȃ��Ȃ疳���ȊO�̐ݒ肵���Ȃ��B >>573

�}�W�ł������I���̏�ԂňÍ����L���ɂ���ƉL�[�s�����H�����Ȃ炻�̌�L�[����Ė����ɂ����낵�����H

����Ȃ��Ȃ�A�I�����ȁB manage-bde -off C:

����: �{�����[���̈Í������������ABitLocker �ی슮�����ɃL�[�̕ی�@�\�����ׂč폜���܂��B

�V�X�e���h���C�u�Ȃ��OS�ォ�炱��ʼn������o���邻���� manage-bde -off C:

����:�{�����[���̈Í������������ABitLocker �ی���ɂ��܂��B�Í����̉����������ɃL�[�̕ی�@�\�����ׂč폜���܂��B

�`���b�g�R�s�y�~�X �ʓ|�������b�Ȃ̂ł����A�Í����͂���Ė����̂ł��B

�Ή��h���C�u�����LjÍ�������ĂȂ��B

�����ɂ���{�^�����O���[�A�E�g���Ă��ł���B ����̓V�e�X����M����������T�[�r�X�̓o�^���Ԃ����Ă����ł���

���ꂩ�A�O���[�v�|���V�[�̐ݒ�Ƃ������������Ȃ��Ă���̂�

OS���C���C���X�g�[���ł����邵���Ȃ���Ȃ��́H

���̓T�[�r�X�̃X�^�[�g�A�b�v���ڂ̃O���[�A�E�g�͒���܂�

BitLocker Drive Encryption Service(BDESVC) >>579

�ŏ��Ƀf�B�X�N�̊Ǘ��ɕ\������Ă�����Č����Ă���ł��傤��

�������Ƃ�܂��ˁH

�ǂ̂悤�ɕ\������Ă���̂����ڍׂɐ������ĖႦ�܂���Ɣ��f���t���܂���

>>572 �̂悤�Ƀf�B�X�N�̊Ǘ��ɃV�X�e���h���C�u���uBitLocker�ňÍ����ς݁v�ƕ\������Ă���悤�Ȃ�A

OS�̋N�����ɃV�X�e���h���C�u��������̂������ɂȂ邩��N���o���Ȃ��Ȃ�܂����

���R�܂��ŏ��ɂ��̈Í������������Ă��炶��Ȃ���(BDESVC) �̃X�^�[�g�A�b�v�N����������͖̂����ł��傤�� ���������݂Ȃ����OS�ۂ��ƈÍ����Ƃ����Ă�́H

���͊O�t��HDD���Í������Ă邾��������TPM�Ƃ��S���s�v�Ȃ���

win11����OS�Í������Ă�Ƃ����ʓ|����� �������݂̃��X�|���X���x���Ȃ邩��V�X�e���h���C�u�̈Í����͂��Ȃ������g�����ǁA

������i�Ƃ��ăp�X���[�h��USB�������ɃL�[��ۑ����Ă������@�Ƃ��O�O������킩��

�����Ɛ̂�8�����肩��BitLocker�ł̈Í����͕��ʂɎg���Ă��܂����� ���̓V�X�e���h���C�u�ۂ��Ƃ���Ă�

���x���߂ĂȂ����ǁA�x���Ȃ������������ɖ����B

�O�̈׃L�[��OneDrive��Evernote�ɕ��荞��ł� >>581

����܂���Aubuntu�ł̏�Ԃƍ������Ă܂����B

�f�B�X�N�̊Ǘ������bitlocker�Í����ς݂Əo�Ă܂��B

��ŃR���p�l��bitlocker�h���C�u�Í����Ō����c:bitlocker�̓A�N�e�B�u���ҋ@���ł��Əo�Ă܂��āA

���̃A�C�R���̉���bitlocker��L���ɂ���B�����łĂ܂����B

(�O���[�A�E�g���f�}�ł�������܂���B) ���Ȃ݂ɃT�[�r�X�������BDES�͎��s���̂悤�ł��B >>583

>>584

�����O����SCPU��AES-NI�ڂ��Ă邩�瑬�x�Ȃ�ė����Ȃ��ł��� >>585

BitLocker����Ȃ��Đݒ�̃f�o�C�X�̈Í������I�t�ɂ���Ή����ł��邪 >>588

�}�W���I�ʂ̂Ƃ��납��I�H

���肪�Ƃ��������܂��B

�|�����獡�x�o�b�N�A�b�v�Ƃ��Ă���Ă݂܂��B [Windows 10] �f�o�C�X�̈Í������I���i�L���j�ɂ�����@�������Ă��������B

https://www.fmworld.net/cs/azbyclub/qanavi/jsp/qacontents.jsp?PID=9511-2199&;rid=282

�f�o�C�X�̈Í����̑Ώۋ@��������Ă��������B

https://www.fmworld.net/cs/azbyclub/qanavi/jsp/qacontents.jsp?rid=3&;PID=7011-2891

�܂�OS�̃G�f�B�V�����L���鎖

Home���Ɛݒ胁�j���[��BitLocker�Ɋւ��Ă͑����n�u���Ă���

BitLocker�̊Ǘ��Ȃ�č��ڂ��ǂ��ɂ�����܂���

����ƁA�������21H1��Pro�ɂ́u�f�o�C�X�̈Í����v���̍��ڂ͕\������Ă��܂���

����TPM1.1��TPM2.0��������Ȃ����炾�Ǝv���܂�

�l�^�Ƃ��Ă���Ă���낤���ǂ�w ����BitLocker�̊Ǘ����ڂ�Home���ƂȂ��̂́A

����s�̂�11�����ʂ��ė���Ə��S�҂���B�ɂ͂ǂ��ɂ��Ȃ�Ȃ��̂ŃN���[�����E������̂͊ԈႢ�Ȃ����낤

�߂������Ƀ}�C�N���\�t�g���ȒP�Ȑݒ胁�j���[��lj����ė���Ɨ\�z���܂� Win11��TPM������ꍇ��

��{�Í����Ȃ��ŃC���X�g�[���o���Ȃ��l���� ������ˑR�f�[�^���p�[�ɂȂ�BitLocker >>593

�R���B�N���������Ă����ǁA��������L�[�ȂǕۑ����Ďg�����A�S���g��Ȃ����̓������Ȃ��B Win10Home��Bitlocker�������o�����Ȃ��̂ɁiHome�͂������Ȃ��j������ˑR�L�[��v�������BitLocker

����Ƃ��͏ł�����B

���[�J�[�T�|�[�g�ɕ����ƕ��@�������Ă��ꂽ����Windows�A�b�v�f�[�g�������炵���B

�ǂ����悤���Ȃ��Ȃ���PC�̂Ă��l�������Ȃ����Ȃ���B BitLocker�����ʂ�����͖̂{�̂��ǂ����ɒu���Y�ꂽ�ꍇ�A

��O�҂��f�[�^��`�����Ƃ����ꍇ���ʂ�����B

BitLocker�̓Z�L�����e�B�ɂ��Ă͖��h����

�����I�ȍU���Ɋւ��Ă͈Ӗ����Ȃ��B

Windows���̂��̂��N���ł��Ȃ����Q�������͔�r�I�����B

OS���̂��̂����ċN���ł��Ȃ��ꍇ�A

HDD�ɏ�Q���o�ċN���C�Ȃ��Ȃ����ꍇ�ɁA

Bitlocker���|��������Ԃ��ƑΏ������ɓ���Ȃ�B

�����b�g�ƃf�����b�g���r����Ȃ�A

�����u���Ŏg���Ă���ꍇ�f�����b�g�̕��������B �N���e�B�J���ȃf�[�^�����Í����A�[�J�C�u�ɓ���Ƃ�������B

�h���C�u�S�̂��Í������ċN�����炵�Ȃ��Ȃ郊�X�N�����K�v�͂Ȃ��B �L�[���ă������đ݂����ɂɒu���Ă���������S�H ���ɂ̌��̕ۊǏꏊ���悾��

�Ⴆ���ɂɂ��܂��Ƃ� �ڂ��������ƁA����͉L�[�t���[�Y����

�L�[�Ƃ͉L�[��ۑ������h���C�u�ɍ����V�X�e�������̕t����.bek�t�@�C���ł�

�V�X�e�������ł�����t�H���_�I�v�V�����ŕ\������悤�ɐݒ��ύX����ƌ����܂� BitLocker

�Ȃ�ł���ȕ��G�ł�₱�����́H

�N�������ϓI�Ɏg����悤����Ȃ��ƈӖ���������

�N���g���́H����Ȃ��� TPM�@�ŁA�w������������Ԃ���BitLocker�L���ł��A�X�g���[�W�g���u��܂ł�

��ʐl�͉���ς킵�����Ɩ����Ǝv������ DELL���m�[�gPC��������Home�G�f�B�V�����Ȃ̂ɓ���HDD��Bitlocker�������Ă���

�Ȃ�ł���Ȃ��Ƃ��� ��ゾ����Bitlocker�������Ă�h���C�u���ǂ�����Ă��t�H�[�}�b�g�ł��Ȃ��ĎQ���Ă���

�o�גi�K��Bitlocker������̂͊Q���ł����Ȃ� ���m�ɂ͍w������̖��N������J�o���[����ɂ͂܂��Í�������ĂȂ���

�N�����Ă��痠�ł������ƈÍ������Ă����ǂ� �ь�f�o�C�X�͑����O��������X�g���[�W���Í�������Ă��邪

����Ȏ��C�ɂ��Ă���z�͉����ɂ����Ȃ�

���O��͂Ȃ�ŋC�ɂ��Ă���̂��H Android�X�}�z�ł��Í�������Ă邯�NjC�ɂ��Ă�z��������ƂȂ��� �Í����ς݂̃h���C�u�̏ꍇ�ɂ͉������Ȃ�����T���x�[�W�\�t�g����g���Ă��t�@�C�����E���Ȃ����Ď�����

���܂���ǂ������� �܂�����̑�e�ʑq�ɂɂ͂�߂Ƃ��Ȃ������Ă������B

���݂����ɏd�v�Ȃ��̂͑S�ăN���E�h�Ɠ������Ă鎝���o���p�̃m�[�g��^�u���b�g�́A

�N���E�h�ɃA�N�Z�X�����|����ł��T���x�[�W���ꂽ�獢�邩��A�������ɂ͋����Ȃ����ǁB >>612

BitLocker���M�p�ł��Ȃ�����B >>81

�O�̃p�\�R�����ăX�}�z������5�N�Ԃ�Ƀp�\�R����������

���ꐦ���낤���ǃ}�C�N���\�t�g�A�J�E���g�Ƒ��܂��Ă߂�����߂�ǂ��������ƂɂȂ��Ăēr���ɕ��Ă� >>610

����

�f�o�C�X�̈Í������BitLocker�Í������

�̒ʂ�A���[�J���A�J�E���g�ł�肽���ꍇ��₱�������ă}�C�N���\�t�g�A�J�E���g�Ȃ���̂��f�t�H���g�ɂȂ��Ă����� >>599

�Í��Í������Ȃ�l�b�g�o�R�Ŕ`�����̂�h���łق����� BitLocker��MS�A�J�E���g��

���o�C����������PC������������Ȃ��ƗL���݂��Ȃ������ BitLocker���|���Ă�

�u���Y���ꎞ���Ȃœ���ꂽ��

���̃f�o�C�X���g�p���Ē��g������

�Í����f�t�H�̃X�}�z���ȉ�����

�������������肳��Ă�� >>610

�ӂ[�ɂ���Ă邯�ǂ�

Apple���i���Ⴀ��܂���w >>622

�ǂ��������ƁH

����ꂽ�������^�������������̂ł́H

���̃f�o�C�X���g�p���悤�Ƃ��Ă����O�C���Ƀp�X���[�h���K�v���낤���A�g���Ȃ��̂ł́H ���b�N�����ɂ��̂܂܂����ςȂ���PC�̑O���痣�����Ă��Ƃ���

�X�[�p�[�ŎԂ̃L�[�������܂ܔ���������l�Ȃ낤

����Ŏԓ��܂�Ă������������킩��Ȃ����Ă�߂���� ���S���ɔ����ăf�B�X�N�Ȃ����t�H���_�̈Í������l���Ă����ł�����

�ǂ�������肩�����������߂ł����H

Bitlocker�������H

���ɂ������@����܂��H BitLocker�@�X�C�b�`��ON�ɂ���Ή��ł��Í���

�m��Ȃ������ɐe�ɑS�Ă��Í������Ă����֗��Ȃ��́B

����SSD�A�f�X�N����ꂽ������m��Ȃ���B

�p�\�R���𓐂܂ꂽ�Ǝv���Ē��߂悤�B

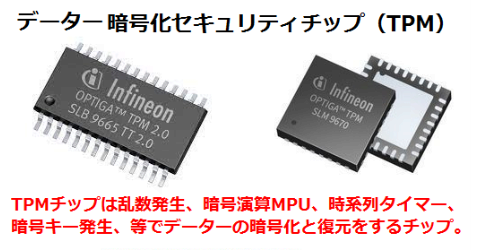

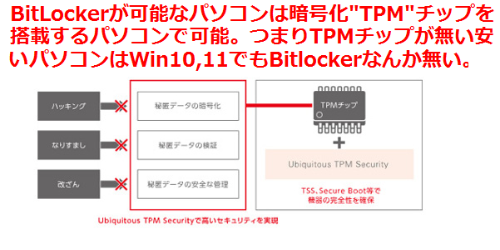

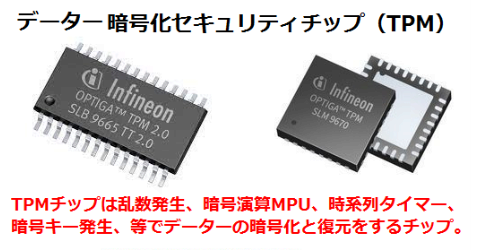

BitLocker�ɕK�v�ȃf�[�^�[�Í������ZIC�uTPM �v�`�b�v

BitLocker �́uTPM �v�`�b�v�Ńf�[�^�[���Í������Ă���B

BitLocker �́uTPM �v�`�b�v�Ńf�[�^�[���Í������Ă���B

TPM �`�b�v���}�U�[�{�[�h�ɓ��ڂ��Ă���̂́A����

�x�m�ʂ�HP�AASUS�ɓ��ڂ���Ă���B

�}�C�N���\�t�g�́A�Í��Ńp�\�R�����_���ɂȂ锃���ւ�

���v��_���Ă���Ǝv���B

TPM�`�b�v�̈Í����͎��n��ŗ������������Ȃ���A���n��Ŏ�@��

TPM�`�b�v�̈Í����͎��n��ŗ������������Ȃ���A���n��Ŏ�@��

�ς��Ȃ���Í������Ă���̂ŁA��͂��i�܂Ȃ��悤�ɂ��Ă���B

�f�[�^�[�͎��ԂƋ��ɗ����R�[�h�[�ŕω����Ȃ���A�Í���@��100�ȏ�

���ڂ��Ă���̂ŁA��@���ω����Ȃ���`�b�v������ɈÍ������Ă����

�Ń`�b�v���[�J�[�ł����͕s�\�B �O�Ŏg�����Ƃ��Ȃ�Windows�ł�

�����b�g���f�����b�g�̕����傫�� Microsoft�̉c�Ƃ��x�����

�K�v�̂Ȃ����̂�K�v������Ǝv�����܂���Ă��� �K�v�Ȃ��Ȃ�Í�����������Ηǂ������B

�K�v�Ȑl�ɂƂ��Ă͕K�v�Ȃ��炾�܂��Ƃ��B >>631

�������w�����čŏ��̓d���������_�ŏ���ɈÍ��� Mac�ł��g���Ƃ��B

Chrome�ł��ǂ����B �f�o�C�X�}�l�[�W���[���J���āA�Z�L�����e�B�f�o�C�X��

�g���X�e�b�h�v���b�g�t�H�[���uTPM�v�`�b�v�����ڂ���Ă��܂��I

�Əo����M����PC�͂������S�ł��B���߂łƂ��������܂��B

�@�@�@

�����_����

�����_����

����PC�̓T���x�[�W�ł��Ȃ�

one�h���C�u�̌_�Ȃ��� �ŏ��̓d���������_�ŏ���ɈÍ���

��ς�one�h���C�u�ƌ_�Ȃ���PC��ꂽ��I��肶���

Microsoft�@one�h���C�u��낵���� Microsoft�@one�h���C�u�@����Ă������� BitLocker�Ƃ͂�����Ƃ�₱�����ăO�O���Ă��L�[�̖������킩���̂ł͂Ȃ����Ǝv���܂�

�h���C�u�̈Í����ƌ������t�͂��̂܂���Ă�����Ė��͂Ȃ��ł�

���́A���̈Í������ꂽ�h���C�u�̕����Ɖ�������������ɂ��Ďg���Ă���T�C�g���炯�Ȃ�ł���

�Í����h���C�u�̉����Ƃ́A���̉L�[�𗘗p���Ēʏ�̃h���C�u�Ƃ��ė��p�o����悤�ɖ߂���Ƃ������܂�

���ɕ������Ƃ́A�Í�������Ă���h���C�u���ꎞ�I�ɉ������Ēʏ�̃h���C�u�Ƃ��ė��p�o�����Ԃɂ�����̂ł�

���̑��ɂ��L�[�ƉL�[�t���[�Y�ƌ������̂ɕ�����Ă��܂�

�L�[�̓o�b�N�A�b�v�����h���C�u�̃��[�g�ɃV�X�e�������̕t�����B���t�@�C���Ƃ��ĕۑ�����Ă��܂�

.bek�̊g���q�̃t�@�C���ł� �܂�Microsoft�@one�h���C�u�@����Ă������� �ˑR�f�B�X�N�ɏ�Q���o��\��������Windows��BitLocker�͍s��Ȃ��B

backup���T���x�[�W���ł��Ȃ��B Microsoft�@one�h���C�u�@���g������

Microsoft�I�n�b�L���O����˂����� �m�����Ȃ��z��Mac�ł��g���Ƃ��Ηǂ��Ǝv���B

bitlocker�͗L�\����B >>648

�����L�\�Ȃ��H

�����u���@��9���̒[���� �����u���ł��D�_�ɓ���ꂽ��I��� Microsoft�@one�h���C�u�@����Ă�������

�L���ł� �����Ƃ�������Ȃ����̗͂�����������Ή��P�\

�c����������Έ���������̂�������ł͐�]�Ƃ������� one�h���C�u�@����Ă�������

�Ƃ��Ă��֗��ł���

�g�c�c���Ă����v�ł��T���x�[�W�Ƃ��K�v����܂���

�����Ă낗 �f�[�^��ۑ����悤�Ƃ��ă\�t�g���t���[�Y����OneDrive���H Windows�͎��s��������ȁB

�y�����厖�ɂ��Ă�f�[�^�̓G���T�C�g�̓��悭�炢����

�N���E�h�ɗL���ŕۑ�����f�[�^����Ⴕ�܂���

���������������ĂȂ�����������Ȃ�����w

�������͂Ȃ���ˁB

�Ƃ����

Dropbox��Google�h���C�u����_���Ȃ�ł����ˁH

s://www.dropbox.com/ja/downloading

s://www.google.com/intl/ja_jp/drive/download/ �Í������ā@����Ȃ��H�����Ƃ�����

�Ƃ�����������ړI�ɂȂ��Ă��܂�

���̏ꍇ�͗\���Z���[���ł�

�@���i������ڕW�ɂ���

�A�\���Z�ɒʂ����[����g�ށA���i�����̎�p��

�B�ז������i�w�K��Q�A�e�X�g�̓_�͌�C���킹�Ō���A���K�����Ȃ��Ȃǁj

�@������A�ł��Ȃ�

�@���A�A�B�̌J��Ԃ�

�C�Q�l�����Ċʋl�ɂ���

���̌J��Ԃ��Ŏx�o�������A���[���������A

�܂�Ńe���v���[�g�ł��A���牞���ƌ����Ă��܂���

�܂胍�[���𑝂₷�A���i�w�Z�̉c�Ƃ��ړI�ɂȂ��Ă��܂�

���ꂪ�Z���^�[�����ɂ�����Ă��܂��̂ŁA�����̎҂����킢�����ł�

�ז��͊�т܂�

�F�l�������Ӊ������i���Ԃ����ɖׂ��Ă��܂��j �N�\�X�������Ďg�����ɂȂ�Ȃ��Ȃ����� Win11�̓���ŏd�v�K�v�v���ƂȂ���BitLocker��TPM

�Q�[���ŕs�Ǔ��쌴���ƂȂ��������炻�̖����L���m����悤�ɂȂ���

BitLocker��TPM�ł����A����TPM�������Ő��\�ቺ��肪�������Ă����B

���[�U�[�����ɂ��ƁAWin11��Win10��BitLocker��TPM��L���ɂ��Ă�

��ƁA�����_���Ő��\���ቺ���鎖�ۂ��������Ă����B������Ƃ���BitLo

cker���I�t�ɂ��邵���Ȃ��Ƃ����B�܂��́ABitLocker���g��Ȃ�Win10 Home

�ȉ��ɂ��邵���Ȃ��Ƃ����B �ȑO����BitLocker�ňÍ������Ă�����SSD�ł��������ݐ��\���ቺ����̂͏ڂ����l�B�Ȃ�킩���Ă����� �g��Ȃ������������Bitlocker�ɉ�������̍��݂����҂̔ƍs���Ċ����H��

�I舂ɈÍ�����������Ė߂��Ȃ��Ȃ����̂��Ȃ� �����@�|���̎x�z���܂ߊ؍��̏���

�o�ρ@�T���X���̔����l�����؍��̏���

�R���@�R�l�̐l����Ŋ؍��̏���

�����@�؍����̓��{�̕����K���̈���A���{�ւ̊ؗ��Ŋ؍��̏��� >>662

Windows�ۂ��Ǝg��Ȃ�������Ǝv���܂��B

���[�J�[�ɂ���ď����ݒ�͈قȂ邪�x�m�ʂ�LIFEBOOK�̓f�t�H���g��Bitlocker�L���ł��B

�d������ꏉ�߂ɏ��X�̐ݒ���s���f�X�N�g�b�v���o���珉�߂ɍs���̂�Bitlocker������Bitlocker�̃T�[�r�X�̖������ɂȂ�܂��B Microsoft�@one�h���C�u�@����Ă������� �K�C�W���풓���Ă���܂�

�����Ӊ����� Microsoft�@one�h���C�u�@����������̂ł� >>664

����bitlocker���L���ɂȂ��Ă鎖�ɋC�Â��Ȃ��z���Ă̂́Abitlocker�̉e�����Ȃ��悗

�e������̂͂��O�̂悤��bitlocke�������{�ʂ�enable�ɂ������ƃt�@�C�������o���Ȃ��Ȃ����Ԕ���������

�Ԕ��������ӊ��N���鎖�ɂȂ��Ӗ��͖����� one�h���C�u�@����������̂ł� �����T���E�F�A�Ƃ́A��������ƒ[�����ɕۑ�����Ă���f�[�^���Í������Ďg�p�ł��Ȃ���Ԃɂ�����ŁA���̃f�[�^������Ή��Ƃ��ċ��K��v������s���v���O�����ł��B MS�u����Ȃ��܂��������I�@����������v �M�l��͖ق���Microsoft�@one�h���C�u�@����������̂ł� �ق��čv���L���s�H�������������������� ���̃v��������30GB�����ǖ��������� 5GB�܂Ŗ����Ȃ̂�

���ʂɎg�����_�Ŗ����ɂȂ邱�Ƃ͂��肦�Ȃ��B

�����������@�\��

�{���̖ړI�ȊO�̗p�r�Ŏg�����̂ł͂Ȃ��B ���ʂɎg���Ă�30GB���悗

��������̃L�����y�[���ŗe�ʂ͑��₹���悗 �ق���Microsoft�@one�h���C�u�@����������̂ł� �}�C�N���\�t�g�A�J�E���g������

�d���u�ق���Microsoft�@one�h���C�u�@����������̂ł��v�������B

�܂��F�Ⴂ�́u�M�l��͖ق���Microsoft�@one�h���C�u�@����������̂ł��v�����݂���B Microsoft�@one�h���C�u�@����������̂ł� ���ł��O���ɗ���ƕK�����鎞�����邼 �̂̓��{�����ӂ��������l����ő��o����鐻�i�����������ɔ�������

���̓d�����i�ɉ����������ă\�t�g�E�F�A���o�O��r���������̂Ŕ̔�����Δ���܂� ���̃X����MSKK(�}�C�N���\�t�g���{�@�l�̉c�ƃ}��)�ɊĎ�����Ă��܂��B >>680

���[�����l�͒������ł��g���Ă�̂��˂�

���������႟�̂��牽���ł����킯�ł��Ȃ����A���X�����ł��Ȃ����낗 one�h���C�u�@����������̂ł� �@�@�@�@�@�@�@ �@�ȁQ�ȁ@�@�@��������������������������

�@�@�@�@�@�@ ���i �L�́M �j�� �� �l�́AVeraCrypt�����I

�@�@�@�@�@�@�@ �_�@�@�@ �^�@�@��������������������������

�@�@�@�@�@�@�@_�^ �Q�Q �__

�@�@�@�@�@�@�i�Q�^�@�@ �_�Q�j

�@�@�@�@�@�@�@�@ �@�@������ C�h���C�u��M.2 SSD�iNVMe�j �ŁAD�h���C�u��HDD�Ƀf�[�^�[��o�b�N�A�b�v��

����Ă��܂����B

�p�\�R���Ƀg���u�������������̂ŁAD�h���C�u���O�t���ɂ��đ��̃p�\�R���Ō���

�Ƃ���A���g���S�������܂���ł����B

������BitLocker�ɂ��D�h���C�u���Í�������Ă������Ƃ������ƕ�����܂����B

����͍��x�ȈÍ��Z�L�����e�B�ɂ��D�h���C�u�����S�ɕی삳��Ă���؋�����

�����܂����B one�h���C�u�@one�h���C�u�@one�h���C�u�@

office 365�@office 365�@office 365 �~������bitlocker

�������̓o�b�N�A�b�v���Ƃ��Ă��Ȃ����������Ȏ���

�������悗 �~�����̓o�b�N�A�b�v���Ƃ��Ă��Ȃ����������Ȏ���

��������one�h���C�u�ɋ������Ȃ����������Ȏ��� �@�@�@�@�@�@ �q��'�@ ~�@�P�L^-�A

�@�@�@�@�@�^�@�@�@�@�@�@�@�@�@�@��.�@�@�@�@�@�@�@�@�]�\�]�@�

�@�@�@�@/�@�@�@�@�@�@�@�@�@�@�@�@�@ɁA.�@�@�@�@�^�@, - �A�@�@�_

�@�@�@/�@�@�^�R���c�c�c�c�c�R�R..�@�@�@/�@�@/�@ //�P7 �@', �@one�h���C�u

�@�@�@|�@�@���@�@�@�@�@�@�@�@�@�@�@�~.|�@�@�@l �@ /�P7/�['7 �@�@| �@office 365�@

�@�@�@|�@�c�@�Q�Q__�@�@�Q�Q__ �@�/�@�@�@ ',�@ �܁S��Q/�@�@ /

�@�@�@�T_/�^|�@�@�@ |��|�@�@�@ |�R�U|�@�@�@�@ �_�@ �@ �@�@�@ �^

�@�@�@|t�T�@�@�___�^_�@ �___�^�@| |�@�@�@�@�@�@�M �[�\��L

�@�@�@�RɁ@�@�@�@�^�__�^�_�@�@ |�

�@�@�@�@�T�@�@�@/�R�������]�R�@/�@�@�^�P�P�P�P�P�P�P�P�P�P�P

�@�@�@�@ /|�R�@�@�@�R����'�@�@ /�@ ���@�@ �����Ȃ牽�̖����Ȃ�

�@�@�@�@/ | �@�_�@�@�@�P�@�@�^�@�@�@ �_ �@�@�@�@�@�@�@�@�@�@������

�@ �@�^�@�R�@�@ �@�]- ��������

oneDrive�̗p�r�͖{���o�b�N�A�b�v���邽�߂̂��̂���Ȃ��ł��傗

backup����Ȃ�O�t���h���C�u�ŏ����o������

��������Windows�������|���R�c�Ŏ̂Ă鎞���ɗ��Ă���

Windows��߂���H

�������肷���B ���̎肱�̎�ƃo�b�N�A�b�v���ɂ�������w�͂��� �Í��������Ɏ��Ԃ�������߂��܂�

BitLocker��PC����폜���邱�Ƃ͂ł��܂��� oneDrive

oneDrive

oneDrive �Í�������Windows10�ƈꏏ����ˁH ���r���[�ɂ��낢�낢�����Ă�͖̂��f����

��ɃX�^�[�g���j���[���������Windows11�����[�X�Ƃ��ӂ��������Ƃ��Ă邩��� �����I�Ȏ���Ȃ�ł���

win10pro(PC1)�ŊO�t��HDD(A)��BitLocker To Go�ňÍ���

win10home(PC2)��A��ڑ��A�p�X����͂��ă��b�N�����������

PC2�ł����g���ǂݍ��߂�̂͗������Ă��܂�

���̏�Ԃ̂܂�PC2�ɂ���f�[�^��A�ɓ���鎖�͉\�Ȃ̂ł��傤���H OS�����������������Ă���h���C�u�ւ͂���OS����͎��R�ɃA�N�Z�X�o���� Microsoft�A�J�E���g�g��Ȃ��Ă�����ɈÍ���������

manage-bde c: -off�ő��U�������Ă邯�� �uBitLocker�v�N�͈���������I

one�h���C�u�@����������̂ł� �������Í������Ԃ������

one�h���C�u�@����������̂ł� �������Í������Ԃ������

��������Ƃ����������炢������̂��낤���H >>706

SSD�Ȃ炠�܂莞�Ԃ�����Ȃ��Ǝv������

HDD�Ȃ�f�[�^���ꂽ��Ԃł̈Í����͂�߂������ǂ�

��̃h���C�u��BitLocker�L���ɂ��Ă���]������Ε��ʂɃA�N�Z�X���鑬�x�ƕς��� >>705

�ł������������ł���H ������SSD�̒��ɂ̓n�[�h�E�F�A�Í����T�|�[�g���ĂȂ��z���邩��x���̂͂��������̂��W����B

SSD���̂Ƀp�X���[�h�������Ȃ���͂�߂��������� >>709

�n�[�h�E�F�A�Í����͐Ǝ㐫�������ɂȂ��Ă���f�t�H���g�Ŏg��Ȃ��悤�ɂȂ��Ă� >>08

224�~��100�M�K����������Ǝ��͎v���܂� ����C�h���C�uSSD�A��HDD�Q��ASSD�P��̍\���ł����AWin11�ɓ���ւ���^�C�~���O�ł��ׂ�BitLocker�ɂ������ƍl���Ă��܂�

�������߂̎菇�A���ӓ_�Ȃǂ�������Ă������� ����C�h���C�u���t�H�[�}�b�g����Win11���N���[���C���X�g�[�����܂��B ����C�h���C�u���t�H�[�}�b�g����Win10���N���[���C���X�g�[�����܂��B �S���̃h���C�u����ňÍ���������PC�p�[�c�̂ǂꂩ�����ڂ�ʂ�����f�[�^�S�����o���Ȃ��Ȃ邩��I����� PE���u�[�g���Ă���manage-bde.exe�𗘗p���ĕ�����������R�s�[�ł��邵�������Ă��܂��Ă��ǂ� �S�h���C�uBitLocker�ɂ��Ă�l����́H

�N���h���C�u�Í��������ق��������H >>721

�x���Ȃ�B

���������|���郁���b�g�����邩�ǂ����l���ĕ��������̂ł́H �ړI���Ȃ��̐l�ɂ��邵�Ȃ���₤���Ǝ��̖��Ӗ��B

���߂ɉ��̂��߂ɂƂ����Ӗ����������莝���Ƃ����f��ɂȂ�܂��B �N���E�h�Ɏʐ^��r�f�I�u������AI�ɒʕ�邵

�댯���͎����ŕۊǂ��Ȃ��� �����������ՂɎg���܂킹������Ӗ����Ȃ��킯�� >>721

�S�h���C�u���Ă��B���O��̃X�}�z���Ƃ����̐̂��炻������ �G���f�[�^�Ƃ��Í������Ă����̈Ӗ����Ȃ����ƂɋC�Â��Ă���͌l���f�[�^�����Í������Ȃ��Ȃ��� >>728

�Ӗ��Ȃ����Ăǂ��������ƁH

�l���̈Í������ăt�H���_�����Í������Ă�́H �����Ă�̂�Google��Microsoft�Ȃ���

�Í������Ă��Ӗ��˂���d���Ȃ邾�� �l�b�g�o�R��OS����݂����f�[�^�̘R�k�͑S�����ʂ��Ȃ��B

�����u���̂��قƂ�ǂ�Windows������ɖ��Ӗ��B ���R�k���|���Ȃ�UTM�i�������ЊǗ��j�ł��w�����邷����� ���S��ɐl�Ɍ����邱�Ƃ���������̂�bitlocker�ŏ[������ �X�g���[�W�̏������ⓐ��ɓǂ܂�Ȃ��悤�ɑ�������������bitlocker�ŏ\�� Windows11 C�h���C�u��L���ɂ��Ă�����

>Windows �̃X�^�[�g�A�b�v�ɕK�v�Ȏ��̃t�@�C�����j�����Ă��܂�: ot\cipolicies\active\{cdd5cb55-db68-4d71-aa38-3df2b6473a52}.cip

�Ƃ���OS���N�����Ȃ��Ȃ���

�C���������Ȃ̂ŐV�K�C���X�g�[�����Ȃ����ł��� Windows�͂悭���̂�̂�

��������O�ɂ͊m���Ƀo�b�N�A�b�v���܂��傤�B �ǂ������̃��b�Z�[�W���Ƃ���炵������ǁA�C���X�g�[�����f�B�A���ɂ����݂��Ă���̂ŏC������͉̂\���낤��

\efi\microsoft\boot\cipolicies\active\{cdd5cb55-db68-4d71-aa38-3df2b6473a52}.cip

11����EFI�V�X�e���p�[�e�B�V�������ɂ���悤������Abcdboot C:\Windows /l ja-JP�Ƃ���ΏC������邾�낤�Ǝv��

�t�H�[�}�b�g�����Ă��܂��Ă����̃R�}���h�ŕ��������̈�Ȃ̂ňÍ����Ƃ͊W�̂Ȃ��̈�Ȃ̂�BitLocker�Ƃ͊W�Ȃ������� ����Ȃ����Ă݂�����

�C���X�g�[���[���ς���Ă�̂�PIN�F���R��J��Ԃ�����ꂽ��

PIN����k�ɂȂ�܂ŃX�N���[���L�[�{�[�h�����O�C����ʂŎg���Ȃ��Ƃ�

���낢��ʓ|�ɂȂ��Ă�

��̓X�^�[�g��ʂ�UI���V�K���ƑS����������łт����肵�� Microsoft���̃����T���E�F�A Rescuezilla��C�h���C�u���o�b�N�A�b�v���悤�Ƃ��Ă�

Rescuezilla�͈Í��������h���C�u�͌���o�b�N�A�b�v�o���Ȃ��݂����Ȃ̂�

C�h���C�u�̈Í����������悤�Ƃ�����

OS�̓����Ă�h���C�u�ɂ͑��h���C�u�̈Í����������Ă邩��

���ׂẴh���C�u�̈Í�������������Č���ꂽ

HDD�̓t�@�C�������ƈÍ��������x�����猙���Ȃ��E�E�E���Ďv����

�����A����͎������b�N��������

������i��D�h���C�u�ɐݒ肵�ĂȂ�����������ۂ�

�p�X���[�h��D�h���C�u�ɒlj�������

C�h���C�u�̈Í����̂݉����ł��� ������p�X���[�h�Ƃ͌���Ȃ�

�����L�[�ƌĂ�.bek�t�@�C������

�h���C�u���[�g�ɃV�X�e�������̕t�����ʏ�ł͌����Ȃ��t�@�C���Ƃ��ĕۑ�����Ă���

�ǂ̃o�b�N�A�b�v�\�t�g���g����������������Ă��Ȃ��h���C�u�̃o�b�N�A�b�v�͋��ۂ����

�Z�N�^�@by�@�Z�N�^�ŃR�s�[���悤�Ƃ��Ă��ʏ�͋��ۂ���Ė�������

�ł�����ŃR�s�[�������Ă��̃X�g���[�W�̒��g�͓ǂݏo���Ȃ� Macrium Reflect�͈Í����h���C�u�ł�

���b�N�������ꂽ��Ԃŕ����o�b�N�A�b�v�A

���b�N���ꂽ��ԂňÍ������ꂽ�܂܃o�b�N�A�b�v�i�����Z�N�^�P�ʁj�A

���b�N�������ꂽ��ԂŕύX���ʂ�����BitLocker�ێ������܂ܕ������X�A

�F�X�o���邼 �o�b�N�A�b�v�\�t�g�Ƃ́A���������ۂɂ͈Í������������ꂽ�ʏ�̃h���C�u�ƂȂ�

Macrium Reflect�́A�����Ńh���C�u�̕����������邩��OS�ォ��Ɠ����悤�Ƀh���C�u���ւƓǂݏ����o���ē��R�� Macrium Reflect�́A���X�L���[���f�B�A���쐬����ۂɃI�v�V�����Ƃ��Ď����Ńh���C�u�̕�������������č��ڂ�������

����̃`�F�b�N���O���č쐬����Ǝ������͂���܂���

����́ATPM�ɃL�[�t�@�C�����ۑ����Ă����Ă��AUSB���������ɃL�[�t�@�C�����ۑ����Ă����Ă�����ɕ������������悤����

���̃o�b�N�A�b�v�\�t�g�ł��R�}���h�v�����v�g����manage-bde.exe�𗘗p���ĕ�������ɁA

diskpart����h���C�u���^�[�����蓖�ĂĂ�����猋�ǂ͓����悤�Ȃ��̂ł��� BitLocker ��

DHCP��HW�I�[�o�[���C�֘A�_������ �}�C�N���\�t�g���ĉL�[�ƉL�[�t���[�Y�͌������Ȃ���Ȃ�Ȃ��̂Ɏ����̏��ł͂�������Ɏg���Ă��܂��̂�w

����Ȃ��當�����̒P��g�����Œ��ꒃ�Ȃ� >>746

�o���邽�߂ɑ��݂��Ă���̂ł͂Ȃ����A6�����ƂɃ`�F�b�N�f�B�W�b�g�̎d�g�݂�����̂ŁA����ł��� DHCP��HW�I�[�o�[���C���ĉ����H TPM1.2��bitlocker�g���ƈÍ���������sha1���Ă̂ɂȂ�炵�����ǁA������Ăǂꂭ�炢�Ƃ�����Ȃ́H >>750

�Í������̂��̂�SHA-1���g����킯�ł͂Ȃ�

�ؖ�����Í����L�[�̌��A�u�[�g���[�_�[�̋N�������Ȃǂ̃n�b�V���v�Z�Ɏg���邾���i�n�b�V���͕�������������ł��Ȃ��Е����v�Z�j

���̂��߁ASHA-1��SHA-256���́A�f�[�^�̕ی십�x���̂��̂Ɋւ��Ă͉���e���Ȃ����A���v���Z�X��SHA-1���g���Ă���ƃn�b�V���l�s����v�ɂ��A���Ǝ�ɂȂ��Ă��܂�

�ǂ��炩�Ƃ����ƁA�f�[�^�̕ی십�x���C�ɂ���̂ł���A������̏����C�ɂ���ׂ��ł͂Ȃ��낤��

ttps://docs.microsoft.com/ja-jp/mem/configmgr/protect/tech-ref/bitlocker/settings#windows-10-or-later-devices Bitlocker�ňÍ������Ă����A�Ⴆ�̘b�A�x�@��PC�ׂ�ꂽ���ł�

���O�C���p�X���L�[��f���Ȃ����蒆�����邱�Ƃ͂ł��Ȃ��ł����H

MS�A�J�E���g�ɕۑ�����Ă���L�[�͏������Ă����i�������傩��ۑ����Ȃ��AOS��MS�A�J�E���g��ݒ肹�����[�J���A�J�E���g�݂̂ʼn^�p����j�O��ŁB

����ł�MS���{�����͂Ƃ�������f�R�[�h����Ă��܂����̂ł����H ���{�̌x�@�ɂ���Ȕ\�͂�����͂����Ȃ� >>752

PC�̎�������Ȃ�R�[���h�u�[�g�U���ŃN���b�N��������͗L�邵�A

���ۂɋƖ��p�}�V���Ƃ�����ŃN���b�N����Ă�̂ŁA

�X�^�[�g�A�b�v�L�[��PIN�p���Ȃ��ƃN���b�N�����\���͂���

�v�����OS�������オ���Ă��܂��Ɖ����L�[��RAM�ɓ����Ă�̂ŁA

��������o���Ă��܂����Ă��ƁA�Ȃ̂ŃX���[�v�iS3�j������ BitLocker�̎����������ɂ������TPM�ւ̓A�N�Z�X����Ȃ��悤�ɂ��ăL�[�Ń��b�N���Ă��� Windows 11�ŕK�{�ɂȂ����uTPM 2.0�v���ĉ��HTPM�̖�����m�F���@���Љ�

https://pc.watch.impress.co.jp/docs/topic/feature/1334277.html

���̂悤�Ȓ����҃��x���ł��������Â炢���e�ŏ�������X�ɍ�������

�ǂ��������Ă���{�l���悭�����ł��Ă��Ȃ��悤������

PE�x�[�X�Ńu�[�g������Secure Boot�ł��}�C�N���\�t�g�̏����̓u�[�g�}�l�[�W���[�ɂ���̂�����u�[�g���Ȃ��͂����Ȃ�

OS�̃C���X�g�[�����o���Ȃ��Ȃ��Ă��܂����낤��ȁ@�@ �Ӗ����킩��˂���

TPM�ւ̃A�N�Z�X�������������Ȃ��������

�����x�@����@USB�������ɂł��L�[.bek�ł��ۑ����ċ��ɂɂł����܂��Ă�����

�ʏ펞�Ɏ����ł�TPM�ɂ���L�[�ŃV�X�e���h���C�u�̎��������������ė��p���Ă��������N�ɂł������o���Ă��܂���

���ۂ�MacriumRescue���f�B�A���f�t�H���g�̂܂܂ō쐬����ƁAPE�N�����ɂ̓V�X�e���h���C�u�̈Í����������ʼn�������

�����ăV�X�e���N�����ɂ́A�p�X���[�h��pin��BitLocker�̕�����������悤�ɂł����Ă��������Ȃ��̂ł͂Ȃ��̂� >>752

�}�C�N���\�t�g�A�J�E���g�ɕR�Â��Ă����ȏ�

�}�C�N���\�t�g���Q����������ɊO���Ă��܂��d�g�݂ł��B

BitLocker���������܂܃}�C�N���\�t�g���J�E���g���폜������

�͋Z�ɂȂ�Ǝv���܂��� Windows11��㩂ɂ܂�܂ƛƂ����B

>>596�������Ă邪�A�C���X�g�[�����Ƀn�[�h�v�������Ă��āA�������ݒ莞��MS�A�J�E���g��ݒ肵���ꍇ��

�f��Ȃ��f�t�H��C�h���C�u�S�̂�Bitlocker��������d�l�B

Home�G�f�B�V�������܂߂āB(Windows10�܂ł�Bitlocker��Pro�݂̂������j

�L�[��MS�A�J�E���g�Ɏ����ۑ������B

�ŁA������C�h���C�u���Í�������Ă��邱�Ƃ�m�炸�ɂ��炭�g���Ă����B

����Ƃ��K�v��������USB�u�[�g��Linux���N����������Windows�ɖ߂낤�Ƃ����Ƃ���

�u�Z�L���A�u�[�g�|���V�[���ύX���ꂽ���߉L�[����͂���K�v������܂��B�v

�Əo���B

�����ŏ��߂�BitLocker���������Ă��邱�Ƃ�m�����B

�L�[��MS�A�J�E���g�ɕۑ�����Ă���Əo�Ă邩�炠�܂�ł�Ȃ������̂����E�E�E

�����X�֑��� �ʒ[���̃u���E�U�Ŏ�����MS�A�J�E���g�Ƀ��O�C���B

������PC�����\������Ă��āA��������u�L�[��\������v�Ƃ���܂ōs�����B

�����œ�i�K�F�����߂�ꂽ�B

�ݒ肵�Ă������A���p���[���A�h���X�����ɉ�Ă�����̂ŁA�m�F�R�[�h�����Ȃ��B

����܂�MS�A�J�E���g�͂��܂�ϋɓI�Ɏg��Ȃ������̂ł����܂ŋC��z���ĂȂ������B

�ŁA�m�F�p�̘A��������ܗL���Ȃ��̂ɕύX�悤�Ƃ����Ƃ���E�E�E

�m�F�R�[�h��M�ł��Ȃ��ꍇ�́u�Z�L�����e�B���̒u�������v�ɂ�1�����̑Ҋ����Ԃ�������Ƃ����B

�������Ȃ낤���ǁA�m�F�R�[�h����M�ł��Ȃ��ꍇ�A�����傩��ً̈c�������̂�҂��Ă���A����ύX�����f�����Ƃ����B

�܂�A�L�[���ۑ�����Ă���̂͊ԈႢ�Ȃ���1�����Ԏ肪�o���Ȃ��BPC�͎g����������ԁB

�l�Ԃ��o�Ă���MS�̃T�|�[�g�d�b������������T������āA�����ɂ����Ă�1���ԑ҂�����Ă悤�₭�q����A�ǂ��ɂ��Ȃ�Ȃ��������������炿���������B

�g���ł��Z���[�ł����ł��o�����獡�����F�����Ă���Ƒi�������u�V�X�e���ɂȂ�����ł��܂���v�ƁB

����ɂ�����Bitlocker�ɂ��Ă��ߏ�ȔF�V�X�e���ɂ��Ă��A�l�r�̂����������̂����Ŕ��ɕs�ւ������ނ��Ă���B Windows�̐Ǝ�͍\���I���ׂł���p�b�`�Ŏ���悤�Ȃ���Ȃ��B

Bitlocker ���N�̂��߂̋@�\���l�������������B

�Z�L�����e�B�[�I�ɋ�����������Ȃ��ł��B

���ɐ����u���Ȃ炷�邾���Ń����b�g�����Ȃ��B

�����𗝉����ė��p���悤�ˁB �V�X�e���h���C�u���܂߂ĈÍ�������Ă�����̂��献�}�[�N���t���d�l�Ȃ��番���邾�낤���A

TPM�𗘗p�����������������낤���畁�ʂ͕ʂɍ���Ȃ����A�K���L�[�̕ۑ��ꏊ�����͂���TPM������w�肵�Ȃ��Ŗ��������낤��� >>751

�m�[�g�p�\�R�����������������Ǝv���Ă��ł����ATPM1.2��������Ė�����

�����bitlocker�ňÍ��������Ƃ���łǂ̒��x�̋��x��������̂��ȂƎv���܂���

���E�̌l�p�Ȃ̂Œ��g�ړ��Ăœ��܂��܂��Ȃ��Ǝv���̂�

�������\������ł��������ł����ǂ�Ȃ���Ȃ̂��Ȃ�

�d���I�t�̏�Ԃœ��܂ꂽ�ꍇ����ԋC�ɂȂ��Ă��܂�

���[�J���A�J�E���g�Ŏg�p��A���O�A�E�g������Ԃœ���͂��Ă����Ԃ��Ƃǂ�Ȋ�������

�Ƃ��v���܂����A���߂̗��ꌩ��Ƃ��̏ꍇ��TPM�̃o�[�W�����ɊW�Ȃ�RAM�̃f�[�^���畜���o���Ă��܂����ۂ��ł��� TPM��bitlocker�̕������L�[���̂��̂�����TPM�Ŏ����I�ɋN������ݒ肾�ƋN�����̂͂ł���

�����܂ł��L���}�݂̂̂���������ꂽ�Ƃ��ɗL���ł����ē����f�B�X�N��TPM�ݒ肷�郁���b�g�͍����Ȃ� >>764

�u�[�g�i�K�ňÍ����������������Ă��܂��̂ŁA���b�N��ʂ��o�Ă������ɑ���ϐ��͂Ȃ�

������������߂āA�N����O�̒i�K��Windows�̃��b�N�����Ƃ͕ʂɁA�������p�̃p�X���[�h��s�x���߂��Ă������̂ł���A���̐ݒ�����āA�����ōD���ȃp�X���[�h��ݒ肵�Ă������@������

ttps://windows777.com/312 ���X���肪�Ƃ��������܂�

�Ȃ�قǂł���

���̓��[�J���A�J�E���g�Ƀp�X���[�h�����Ń��O�C���ł���悤�ɐݒ肵�Ă����ł���

��������̂܂܂ɂ���bitlocker��L�������������ŕ������p�X���[�h��L��������̂��ǂ����ȂƎv���܂���

��������ƋN���`���O�C�����̃p�X���[�h�̓��͂�1��ōς܂����

���p�X���[�h�̓��͖����ɕ��������ꂸ�A�u���[�g�t�H�[�X�A�^�b�N������ł���A��

�����g���ɂ̓o�����X�I�ɗǂ������Ȋ����ł� �b�͖߂���>>751�ł���

TPM1.2���ƌ��v���Z�X��SHA-1���g���Ă���

�O�O���Ă݂��̂ł����ASHA-1�͂�����GPU�Ŏ��Ԃ������Čv�Z�����

�n�b�V���l�̈�v�������邱�Ƃ��\�ł��ꂪ���ł���ƁA�܂�

>���v���Z�X��SHA-1���g���Ă���ƃn�b�V���l�s����v�ɂ��A���Ǝ�ɂȂ��Ă��܂�

�������������Ǝv���܂�

�����Ȃ�ɒ��ׂĂ��悭�킩��Ȃ������̂ł���

�Ebitlocker�̃f�B�X�N�̈Í����������̂��̂�TPM1.2�ɂ���ē��i�̐���͉����Ȃ��̂ł��傤���H

�ETPM1.2���g�p����ƕ������̌v�Z�ߒ���SHA-1�̌v�Z���s���Ă���悤�ł���

���̌��ʂ͋��炭��{�I�ɂ͊������������̊O���ɂ͏o�Ă����܂����ˁH

�Ƃ����TPM1.2���g�p���邱�Ƃɂ��Ǝコ�͓d���������Ă��ĕ���������Ă����Ԃ̎��Ɍ��肳���

�Ƃ����F���ŗǂ��̂ł��傤���H TPM�͉Ƃ̌��݂����Ȃ���

bitlocker�������g���ĉ������Ă�

TPM���g����bitlocker����������̂͋N�������N�����ꂽ��Ԃ�

bitlocker���ꂽ�L���}�̂��ڑ����ꂽ�Ƃ�

�����f�B�X�N�ŋN������Ă��Ԃ���bitlocker�͋@�\���Ȃ�

���̂��߂�Windows�ł͋N����Ԃ��Ǝ����I�Ƀ��b�N�����悤�ɂȂ��Ă���

���ꂪ��莞�ԂɃ��b�N��ʂ��o�闝�R

�����f�B�X�N�̏ꍇ�d��OFF�̏�Ԃ���N�����ɕ������L�[�ʼn�������̂���Ԍ��ʂ�����

�N����ԂŃZ�L�����e�B���m�ۂ���̂ł����PC���痣���Ǝ����I��Windows�����b�N����

�T�[�h�p�[�e�B���̃c�[�����g���̂��ǂ� >>768

TPM��1.2��2.0���ɂ͊W�Ȃ��ACPU�̉��Z����TPM�Ƃ̊Ԃł����A�閧���͂��Ƃ肳���

���C���������Ɋi�[����邱�Ƃ��Ȃ����ǁA�N�������܂܃p�\�R���������āACPU��TPM�̊Ԃ̃o�X�ʐM��ǂݎ�鑕�u�������Ă��܂��̂ɂ͎ア�݂���

�c���ǁA�����܂ł���ƂȂ�Ƃ��Ȃ�n�[�h����������A����܂�C�ɂ��������悭�Ȃ� TPM�͒P����USB�������Ȃǂ̂悤�ɊȒP�ȕ��@�ł͒��ɕۑ����ꂽ�f�[�^�ւƃA�N�Z�X�o���Ȃ��Ȃ��Ă���M�p�ꏊ���Ă����ł�

BitLocker�̕������ɂ͈ȑO�Ɠ����悤��.bek�L�[�����p����Ă��܂�

11�ŗ��p���悤�ɂȂ���������ė��R������TPM����l����������悤�ɂȂ����܂������ǁA

����Ă��鎖�͍��܂Œʂ�ʼn����ς�����Ⴂ�܂���

�N�\���C�^�[�̂��L���ɘf�킳��鎖�Ȃ��{�������ɂ߂�悤�ɂ��� BitLocker�L�[�͂Q��ނ���܂���

http://monozukisya.blog92.fc2.com/blog-entry-333.html

�����ɏ�����Ă�����e�Ɖ����ς�����Ⴂ�܂���

�v��.bek�̃o�C�i���t�@�C����TPM�ň����悤�ɂ�������

���̃t�@�C���̑��݂ɋC���t���Ă��Ȃ��l�����������ł��傤 ���X���肪�Ƃ��������܂�

TPM1.2�ł��d���I�t�̏�Ԃł����i�f�B�X�N���̂̈Í������x���ア�킯�ł͂Ȃ��݂����ł���

>CPU��TPM�̊Ԃ̃o�X�ʐM��ǂݎ�鑕�u�������Ă��܂��̂ɂ͎ア�݂���

�l�̎������ɂ����܂ł͂���Ȃ��ł��傤��

�h�q�ȂƂ���������܂����ł��傤���ǁE�E

TPM 1.2�ł����܂�C�ɂ��Ȃ��Ŏg���Ă݂悤�Ǝv���܂� �h�q�Ȃ͂����ɂ���l���Z�L�����e�B�ӎ��Ⴂ ����s�\�Ȃ��̂قǎg���Ȃ����̂͂Ȃ��B XTS-AES 256 �r�b�g�g���Ƃ��Ηǂ�

�g�������Ƃ͂Ȃ�����TPM 1.2�Ŏg���Ȃ��ȂǂƂ͏����ĂȂ�

���Ȃ݂�CPU��TPM�̊Ԃ���L�[�����ꂽ��A�ǂ���ł��ς���Ǝv��� >>754

PRO���t���Ă�Ryzen�͂����ł���DRAM�Í����@�\���t���Ă����

����ȏ�ɈӖ��̂����͂Ȃ��ȁA�Ǝ㐫���������Ƃ������ ���sbeta�r���h��11�ŃZ�[�t���[�h���낤�Ƃ�����A4����������

�^����ɉL�[�t���[�Y���߂�ꂽ���ǁA����͈ȑO����̎d�l�H

����Ƃ��ȑO�Ƃ͎d�l�ς�����H >>778

�L�[.BEK�ɃA�N�Z�X�o���Ȃ����炾�Ǝv�����ǂ�

���i�͂ǂ̂悤�ɂ��ċN�����Ɏ������������Ă���� >>778

�Z�[�t���[�h����Ƃ��͎������������Ȃ��̂ŋ��߂�ꂽ�Ǝv�� �N���I�v�V������I��������ċN���ƂȂ邾�낤��

���̌�ɃZ�[�t���[�h�̎�ނ̑I����ʂ��\������邯�ǁA���̎��_�ŃV�X�e���h���C�u������������Ă��Ȃ���N���ł��܂����� >>752

��������܂ōS������邯�ǂ� �Ƃ肠�������̂�����>>752���e���������߂̋^���ŒʕƂ����ق��������̂��� �x�@���ɂ���Ȃ����炻��Ȃ�ɂ���� >>781

�Ȃ�ŕ������܂ł���K�v����

�L�[����ă��b�N���������邾�����낪 >>785

���ɂች���킩�����Ⴂ�Ȃ����Ď���

�����ł�����Ă݂���� >>786

�V�X�e���h���C�u�̃Z�[�t���[�h�N������V�X�e���h���C�u�̃f�[�^���o�������������Ă��

���܂����m��������������� ���O��ǂ��������PC�ɕۑ����Ă� ��������]�X���̎�l���̃X�g���[�W�j�Ă��炦���̂��� �A�j�����ƕ��C�ɒ��߂������������悤�ȁH

����HDD�Ȃ��Ռ�������Γǂ߂�������� �w���E���[�U���f���������������������œǂ߂��� ���A������Jane�̃L���b�V������I�p�\�R������68�����̂킢���摜�⓮��B�{�����搶(37)�ߕ�

https://hayabusa9.5ch.net/test/read.cgi/news/1658232743/ �������t�őߕ߂̒j�APC�̃p�X���[�h����Ȃɋ��ۂ��AHDD�Í�������Ă��炸JKJC�n���B��40�쌟�o

https://hayabusa9.5ch.net/test/read.cgi/news/1658973864/ ��������I�[�g�A�����b�N�ݒ莞���ăV�X�e���h���C�u�ȊO�̃h���C�u�̓��O�C�����Ă悤�₭���b�N���������� bitlocker�̉����L�[��USB�������g�p�ł���

���ď����Ă���������SD�J�[�h�ł����v����ˁH

�Ǝv���Ė{�̓�����SD�J�[�h���[�_�[��SD�J�[�h����Ă��g���Ȃ�������

�����̃��[�_�[����USB�������Ɠ����悤�ɔF�������悤�ȋC���������

����������ڑ��悪USB����Ȃ�������A������肪�Ⴄ�����������_���Ȃ� ���������n�[�h�E�F�A������������[�v��ԂɊׂ��Ă��܂�

�O�O��ƈꉞ�Ώ��@���o�Ă��邯�ǁA��Ubitlocker�������ĈÍ����������̂��m�����ȒP���� �O�O��Əo�Ă�����[�v��ԂɂȂ����Ǝv������ł����ǁA��������Ȃ��������ۂ�

�R�C���d�r�����������Ƃɂ����BIOS�ݒ肪���Z�b�g�����TPM�������ɂȂ��������݂���

TPM�������ɂȂ��Ă邱�ƂɋC�Â��O��bitlocker�������Ă��܂����̂Ō��͂��ĂȂ����� �N���h���C�u��BitLocker�����Ă݂�����

���x���グ�邽�߂ɂ�windows�N���O�Ƀp�X���[�h��

�Ƃ��̃X���Ō���ꂽ�̂ł���

USB���������L�[�ɂ��邱�Ƃ��o����悤�������̂Őݒ肵�Ă݂܂���

USB���������ƋN�������A�w���ƃp�X���[�h���Ȃ��N������̂�

��]���Ă�������ɂȂ�܂���

�����o��������USB���������Ė{�̂ƕʂɎ����Ă��悤�Ǝv���܂� �Ȃ�Windows Hallo�̕����X�}�[�g�̂悤�ȁc Windows�̃��O�I���F���Ă��܂�M�p�ł��Ȃ�����N���O�F�Ȃ��ƍ��� ��������ꂽ��I��肶���

�|���� �L�[�����ƕۑ����Ă�����v�ȂႤ�H�m��� >>800

OS�N���O��BIOS(UEFI)�i�K�Ńh���O���F���Ęb�H BIOS����f�B�X�N(OS�̃u�[�g���[�_�[)�ɏ����ڂ�i�K��USB�������ɓ����Ă�L�[�ŔF�� �h���O���R���R���h���O���� �����L�[�͉������ꂽ��Ӗ��Ȃ������ >>801

windows�������オ���Ă���̏�������

�����オ�����i�K��bitlocker����������Ă���

�C�x�ߒ��x�̈Ӗ������Ȃ��A�Ƃ����Ō����܂���

>>804

�O���ɕۑ����Ă����܂���

>>808

�m�[�p�\�Ŏ��������̂ŁA���܂ꂽ�肵�Ă݂���ƌ����Ȃ�

�x�@�Ɍ����č�����͓̂��ɂȂ��ł��� >>754�ɏ�����Ă邯��OS�����オ��ƃL�[������

�܂�h���C�u��������ꂽ�ꍇ��TPM�݂̂Ŗ��Ȃ����A

�ꎮ�܂邲�Ɠ����ă��O�C���܂ōs���Ă��܂��Ǝ��S >>777�ɏ�����Ă邯�ǁA

Total Memory Encryption�����y�����炱�̖������܂邾�낤 >>767

�������p�X���[�h���ĂȂɁH ���ꂪ�������p�X���[�h�Ǝv���Ă邩w >>812

���������ĉ��H

�������p�X���[�h���āA�������ȍޗ���������Ƃ��̖����̎����̂��Ƃ��Hw ���߂�A���߂�

�������p�p�X���[�h���������w

�ǂ����ɂ��Ă����̃��x���̒m���ł͎g���Ă��

���̂����ɂ��ڂ�������www �Œ�ł������[�g�A�V�X�^���X��烊���[�g�f�X�N�g�b�v���֎~����ݒ�����Ă��Ȃ�����AWindows���O�I���F���������ݒ������C�ɂ͂Ȃ�Ȃ� ���[�^�[����WAN������̔������ł��ݒ肵�Ă��Ȃ�����́A

LAN�������m�ł��������[�g�A�V�X�^���X����[�g�f�X�N�g�b�v�͎t���Ȃ�������͂Ȃ�

�o�J�������Ă��邩��ߋ��ɊO���ڑ��������Ă��鎖�Ⴊ���邾������ ���ʂ͊O������Ȃ��ɂ̓g���l�����O�Ń��[�J��IP���Ȃ��ƌq����Ȃ��悤�ɂȂ��Ă� �����VPN�ڑ��ł̘b�����낤��w

�m������

IPv4�O���[�o��IP�A�h���X�ׂĐڑ���̃p�\�R���܂ŃI�[�v���|�[�g�t�H���[�f�B���O������Ă������璼�ɃA�N�Z�X�o�����

�o�J����鎖�����ǂ�

���҂𑗂��Đڑ����m�����Ă����Ă���q���̂��ʏ�̗��p���@���낤��� �uKB5012170�v�ɍĂі��A�uBitLocker�v�̉L�[����͂��Ȃ���Ȃ�Ȃ��Ȃ�

�uWindows 11�o�[�W���� 21H2�v�Ŕ����A�ň��̏ꍇ�f�[�^������

https://forest.watch.impress.co.jp/docs/news/1433528.html ���͂��Ȃ���Ȃ�Ȃ��Ȃ���炱��͉L�[�t���[�Y

�L�[�Ƃ�.bek�t�@�C���̎����@�}�C�N�\�����������ǃv���̃��C�^�[�̕Ȃɂ�w �܂��ꂪ�������Ȃ��̂ɉ�ꂽ���Č����Ă�����

>>824�������� ���������T���E�F�A����

MS�͑��ς�炸�N�\of�N�\���� �����Ȃ邱�Ƃ͏��߂���킩���Ă���̂�

BitLocker �͉������s���A�T�[�r�X�����~�ɂ���̂����̂�Ȃ����ł��B ����V�X�e���h���C�u�ł̘b����

�f�[�^�h���C�u���Í������Ă�z��ɂ͊W�Ȃ� �[���AM$�������T���E�F�A����Ăǂ�̂�w �W���邾�낤��

�V�X�e���h���C�u���������o���Ȃ��ċN�����Ȃ��̂Ȃ�A���̑��̃h���C�u���Í������Ă���̂Ȃ��

������TPM�ɂ��镜�����L�[�ւƃA�N�Z�X���ĉ����o���Ȃ�

�I����Ă��܂��l������������ �n�[�h�E�F�A�̍\�����ύX�����ƉL�[�Ȃ��ł̓u�[�g�ł��Ȃ���Ԃɂ���Ƃ������S���u���t��Ɏ����

�n�[�h�E�F�A�̍\�����ύX���ꂽ��OS�Ɏv�킹��PC���N���s�Ɋׂ点��U������������킯����

����炭��� �̂��炻�������E�B���X�����^�`�������������x������Ă���̂ɐӔC�̎��o�͂Ȃ��̂�

���ł�����ɂ���Ă��܂��̂͏��S�҂ɂƂ��Ă͈�ԃ^�`�������ĉE���������ĕ����ł��Ȃ����Ƃ��������炵�܂��� �Z�L�����e�B�����ď�ɍ��ʂɂ���K�v�͖����āA�u��p�Ό��ʁv�ʼn^�p�������������ł���

�m�R�M���Ńo�^�[���K�v�͂Ȃ��ł��� �ʂɃn�[�h�E�F�A�̍\�����ύX����Ă��Ȃ��Ă�

TPM�ɂ��镜�����L�[�ւƃA�N�Z�X�o���Ȃ���V�X�e���h���C�u�������ċN���\�ȏ�ԂւƂ͏o���܂���� >>827

�ꂿ���{���ɉ������ĂȂ�������w ���������čŋߔ���������̓z��呛�����H

��ׁA�����̃J�~���������

�L�[�t���[�Y�m�F�����Ƃ��˂��� 11�v���C���X�g�@�����������Home�̘A���A����MS�A�J�E���g�Ŏg���Ă锤�����A����ɏ���ɃV�X�e���h���C�u�Í�������Ă锤����

Windows Hallo��PIN�ł���g���ĂāA�A�J�E���g�̃p�X���[�h�Y��Ă���ς݂��ȁB �Ƒ��p��Windows11 home�̃m�[�gPC�A�����A�v�f�ɂ��Ă�>>824��12�����炢�ɃA�v�f����Ă��������g���u���Ȃ�����

��������m���čQ�ĂĒ��ׂ����ǁA11 home�ɂ̓f�o�C�X�Í����@�\�͂��邯��BitLocker�Í����@�\�͂Ȃ��A�݂����ɏ�����Ă���

Windows 11 home�ł����̃A�v�f��BitLocker�̖��N�����Ă�̂��H

BitLocker�Ńh���C�u�Í����̍��ڂ͂����Ă��A��������BitLocker���������L����������o�ĂȂ���...

�L�[�̃o�b�N�A�b�v�̍��ڂ����͂�������Ŏ��Ƀ����������ǂ� �����̂��R���g���[���p�l���ɉ����̐ݒ肪�Ȃ��ĒT������

�ݒ�i���ԃ}�[�N�j���V�X�e�����o�[�W�������BitLocker�ʼn����ł���

�O�O���Ă��R���p�l����̉��������ڂ��ĂȂ���� ���߂�

�ݒ�i���ԃ}�[�N�j���v���C�o�V�[�ƃZ�L�����e�B���f�o�C�X�̈Í�����BitLocker������

��������Ɛݒ肪�����邩�牽���ɂ�������������Ȃ��Ȃ��� ����@�����g���ĂȂ�����m����̑O�Ƒ���DELL��PC�������猳����V�X�e���h���C�u�������BitLocker�ňÍ�������Ă���

���̃��[�J�[PC���Ă݂�Ȃ����Ȃ� �J�����̖��N�����_�ł͂܂��Í�������ĂȂ���

�ǂ̒i�K�ŁA�N���d���ǂ�ȃX�N���v�g�����邩�m��ǁA����̃��O�C������Ɋm�F����ƁA���ňÍ�����������iHome�ł��j���������d�l�Ȃ�ȁB

Pro�Ń��[�J���A�J�E���g�^�p�̏ꍇ�͒m��� �������NTFS��EFS�݂����ɊJ�����Ȃ��Ă��t�@�C���������������肷��́H �}�C�N���\�t�g�̃h�L�������g���Č����̂͂����Ă����[�J�[���p�\�R���̎d�l�����ɂ͂Ȃ��Ă��Ȃ��C������

���f�^��������������w �L�[�ǂ����Ƀ������Ă�����������

����Ȃ��Ƃ����Ȃ����̂����ȓz�͌l���[�U�[�ɂ͋��Ȃ�����

��ƂȂ�V�X���ɖ₢���킹�Č����낤���E�E�E >https://forest.watch.impress.co.jp/docs/news/1433528.html

���������̂����邩��BitLocker�͎g���ŃT�[�h�p�[�e�B�[���̈Í����\�t�g���g���Ă� >>824

���̃X���̏Z�l�Ȃ�N������Ȃ��Ƃ��� ���������T���E�F�A�q�h�Xwww �ӂƎv�������ǃh���C�u�p������O��bitlocker�S�̂ɂ�����

�p�X���[�h���L�[���ۑ����Ȃ����

0�t�B���ɋ߂����ʓ������ˁH �ʓ|�����������l���Ă��Ȃ���clean all�����s�����������

�ӊO��diskpart��clean all��m��Ȃ���炾�炯����� MS���������@����������p�ӂ��Ă邩������Ȃ� ���炭�Ïؔԍ�����Ȃ��ƃp�\�R�����Ƃǂ�������Ƃ� �S�W���p�X���ׂ悤�ƃ}�C�N���\�t�g�T�C���C��������

�ߋ��̃��A�h�ɃR�[�h���M���܂��ƕ\������āA

�X�}�z�ɑ���l�ɕύX������R�O���҂��B

�}�W�E�U����B OS���N�����Ă���̂Ȃ��USB��������.bek�L�[�ƉL�[�t���[�Y���o�b�N�A�b�v�o�����Ǝv������ >>853

�Ɩ�PC��SSD��j������Ƃ��A�����Windows���ăC���X�g�[����2��J��Ԃ��āA�Ō�Secure Erase���Ď̂Ă� Home�Ȃ��BitLocker��GUI�c�[���͗p�ӂ���Ă��Ȃ��̂�

manage-bde.exe�𗘗p����ƉL�[���o�b�N�A�b�v�o����� >>860

���R�N�����Ȃ��B

bitlocker�̂S�W���p�X�����������\�������

��ɐi�߂Ȃ��B

�܊p�o�b�V�������̂ɂX���P�U���܂Œu������B >>863

�X�}�z�ł����炭MS�A�J�E���g�ɃT�C���C�����ĂȂ������̂��H

���x����SMS����Ȃ��� Microsoft Authenticator ��2�i�K�F����Ƌ@��ύX���Ă��֗����� �ނ肶�ᖳ��������A���Ƀ��A���ɔ�Q�ҏo���� �ނ�Ȃ킯�Ȃ��B

���ׂ��瓯���P�[�X���\����݂����B

Microsoft�����A�v�f����炵�����ǁA

���ɏǏ�ł����[�U�[�̓A�v�f�o���A�Ӗ��������B ����̂���PC�Ɏア�l�قǃn�}��������}�W����������ȁc �{���Ɏア�l��>>863���̗���͂���e�͂��������� ���N������bitlocker�v������ăr�r������

�Ȃ�Ƃ��O�O���ĉ����������ǁA�p�\�R���a���l���Ɩ������낤�Ȃ��� >>869

�{�N�A�p�\�R���a����ʼn������@�����Ă������� bitlocker�̃o�N�ق�ƃ}�C�N�\���ȁB

MS�A�J�E���g�����b�N����ĂĊ��S�ɂ�B

�A�J�E���g���b�N����������Ă邪�A�������߂��݁APC���̃f�[�^�͂����ǂ��ł��ǂ����ǁA�ăZ�b�g�A�b�v�������h�[�Ȃ�A�N�\ �L�[�t���[�Y�ۊǂ��Ė������MS�A�J�E���g�ɃT�N�b�Ɠ���Ȃ��K�C�W���Ė{���Ɏ��݂���� ��Q�����̂ɃK�C�W�Ƃ������Ȃ�B �ł�PC��Bitlocker���ꂽ�BMS�A�J�E���g���瑁�X�ɉL�[�����Ă�����ʂ炸�S�ŁB�l���ƁB

���ł̋Ζ��拳��@�ւ�MS��g�ŃI�����C���I�t�B�X�̃��C�Z���X���o�Ă������Ƃ��v�������A

�x�����ꂽ�A�J�E���g����������A�Ⴄ�L�[���o�Ă��āA����ŕ����ł����B

MS��g�̃A�J�E���g��ʂ����o��������Ȃ�A���̂�����ӓ_�����B

���A���������ӓ_��������Ă������Ƃ́A�I�N�ň����肵�Ă���A�J�E���g�R�t���I�t�B�X��

�C���X�g����PC�ł����������N������Ă��Ƃ�㩁B

������I�t�B�X�ׂ����߂�Bitlocker�킴�Əo���Ă�႗ >>874

�ǂ��������ƁH

�����傢�ڂ��� BitLocker�L�[���E�Y��Ă��܂������̊m�F���@

https://freelife18.com/how-to-check-if-you-lose-or-forget-your-bitlocker-recovery-key/

�N�����Ă�����ɂǂ����ւƃR�s�y���Ă���������������Ȃ��́H >>874

�m���}�C�N���\�t�g�A�J�E���g�̒��ɃL�[�t���[�Y���o�b�N�A�b�v������Ă̂�����͂��Ȃ̂�

�����������x����Ă���������Ȃ��ł����H

������MS��g�̃A�J�E���g�Ń��O�C�������ۂɈÍ��L�[�̏㏑�������ꂽ�Ǝv���܂��� �ӊO��C�h���C�u���Í������Ă�l��������

Win11�ɂȂ��Ă���TPM�֘A�Ƃ��Ŗʓ|������

�f�[�^�h���C�u�����Í������ĂȂ����獡��̃g���u���͉���ł��Ă邯�� Windows �ł̃f�o�C�X�̈Í���

https://support.microsoft.com/ja-jp/windows/windows-%E3%81%A7%E3%81%AE%E3%83%87%E3%83%90%E3%82%A4%E3%82%B9%E3%81%AE%E6%9A%97%E5%8F%B7%E5%8C%96-ad5dcf4b-dbe0-2331-228f-7925c2a3012d

>Windows 10 �ȍ~�� BitLocker �����s����T�|�[�g����Ă���f�o�C�X�ł́A�l�� Microsoft �A�J�E���g (@outlook.com�A@hotmail.com �Ȃ�) ��d���p�܂��͊w�Z�A�J�E���g�ɏ��߂ăT�C���C������ƁA�����I�ɃI���ɂȂ�܂��B

�����ɖ������Ă��镶�͂���������

>BitLocker �Í����́AWindows 10/11 Pro�AEnterprise�AEducation �̂����ꂩ�����s���Ă���T�|�[�g�Ώۃf�o�C�X�ŗ��p�ł��܂��B

����Ȏ�����������Home���[�U�[���X�ɍ�������� >>878

>>845�ɏ��������v���C���X�g�[���@���g���Ă�Βm��Ȃ�������C:���Í�������Ă� >>876

�Ǐ���ɏo�Ă�l�͒ʏ�N���o���Ȃ�����

�m�F�ł���B >�f�o�C�X�� BitLocker ���T�|�[�g���Ă��Ȃ��ꍇ�́A����� Windows �f�o�C�X�Í������g�p�ł���ꍇ������܂�

���̗��҂̈Ⴂ�����܂������ł��Ȃ� ����TPM�ƃZ�L���A�u�[�g��BIOS���ŃT�|�[�g���Ă��Ȃ��Ƃ�USB�������ɕ����L�[��ۑ�����Ȃǂ����BitLocker�𗘗p�o����ƌ��������̂ł͂Ȃ����� �}�C�N���\�t�g���Ă̂͂����o�J�Ȍ����������Ȃ����w MS�̂�قǓǂ݂Â炢�Z�p���͂Ȃ��Ȃ�����

����͈��̍˔\���� >>882

�f�o�C�X�̈Í���

�EHome��p

�E�V�X�e���h���C�u�̂�

�E�ی��TPM�̂݁iPIN�Ȃǂ͎g���Ȃ��j

�EMS�A�J�E���g�Ƀ��O�C������ƈÍ������������� ����ɈÍ��������̂̓V�X�e���h���C�u�݂̂̂悤�����݂��̂܂܂̏��S�҂������̂�

�p�[�e�B�V������ʂɍ쐬���Ă����炱���������ɈÍ��������\�������邩���m��Ȃ�

�O���[�v�|���V�[�G�f�B�^�o�R�Őݒ��ς��Ă���

TPM�𗘗p�����Ƃ�USB�������ɕ������L�[��ۑ�����BitLocker�𗘗p�o���܂�

Home�ł�manage-bde.exe�𗘗p�����BitLocker�Í����𗘗p�o���܂�

�Ȃ̂ł���̓`���b�g�Ⴂ�܂� ���Z�Ƃ���TPM�̂Ȃ�Home�G�f�B�V�����ł����L�[��USB���������ɕۑ�����悤�ɂ��āA

�O������PE�ɂ���manage-bde.exe�𗘗p����V�X�e���h���C�u���Í�������̂��\�ł�

�N�����ɂ���USB��������F�����Ă���N���\�ɂȂ�܂�

����Ă��Ȃ����Ǘ��_��ł̂��b�ł�w >>889

�킴�킴Home���C���X�g�[�����Ă��猟������̂��ʓ|�Ȃ̂�

�o���邩������Ȃ��̂ŒN�������������������Ă݂ĉ����� ��オ�g��Ȃ��悤�ȋ@�\�������I�Ɏg�킹�Ă�Ƃ����Ȃ���Ă��� Android��iOS��������ԂňÍ�������Ă�̂�Windows�������@�����Ƃ��� �����s��N�����Β@�����Ǝv���� >>893

Windows�͓������������肵�Ă��āA

���̌������]��łȂ�����ŃC���C�����Ă���������ɓ����Ȃ��B

�������g���u�����炯�E�E�E���܂ł����Ă����肵�Ȃ��̂ł���Ȃ��̂ł��B �Ƃ͂���PC�pOS�Ƃ��Ă̓f�t�@�N�g�X�^���_�[�h������g�킴�镉���Ȃ�

windows�g���Ȃ��Č����̂�iPhone�ł�android�ł��Ȃ��X�}�z�g�����Č����悤�Ȃ��Ǝv�� �����ɋ���z��͂���Ȃ��ƂȂ����낤����

�V�i�ł��X�}�z�̔��l���x��HDD���ڌ^�����m�[�g�ƁA������iPhone��r���āA�p�\�R���iWindows�j���ăT�N�T�N�����Ȃ��Ă₾��

�Ƃ�������Ƃ��ߑ����o�� >>894

���ꌾ��ꂽ��@����Ă��d�����Ȃ�w >>893

�����������X�g���[�W���O������Ŗ{�̔F���O���S�z�Ȃ��X�}�z�ƁA�X�g���[�W���O���e�Ձi�ꕔ�@�폜���j�Ŗ{�̔F�؊O���\���̂���PC�Ƃ̍����ˁc >>897

�ʔ����NJm��������2GB�Z������HDD�̃m�[�g����

4GBi3SSD�̂ɔ��������Ă��z����������

�������P�ʂ̋������Ă�̂ɂ���Ȃ̔����Ă������

�����܂߂Ă����Ă�������

�u���ꂪ����؈�ʂ��Ď��͑����̐l�͂���Ŗ������Ă���Ă��Ƃ��H

���ʂɍ��������킹�悤�Ƃ������[�J�[�̉A�d�ɗx�炳��Ă�zw�v

�݂����Ȃ��ƌ����Ă����Ƃ���������w

�����ɂ���z��͂���Ȃ��ƂȂ����낤���� iPhone�͏o��x�ɔ����ւ��Ă�낤�Ȃ� >>900

�ԂɗႦ��ΊȒP�B

�ŋ��̖�肪������Όy�����ԂȂ�ĒN�������͂��Ȃ��B

����ƈꏏ�B�g���̂ĕ��[��ɃR�X�g�͊|���Ȃ��B �l�Ɏg�킹����̂ɂ̓R�X�g���|�����A

�������g�����̂�Mac���B

�������邠�� Windows home�̐l�͐ݒ肷��Ƃ��ǂ����Ă�́H

�O�����f�B�A�������瑼�l��PC�g������Ȃ̂���

���ꂩ���t�I�N��Pro�̃��C�Z���X�����Ƃ��H ���肵������chrome os flex����悤�Ƃ�������

�C���X�g�[���o���Ȃ������� >>904

Home�̏ꍇ�ɂ�TPM�̗��p���s�\�ȏꍇ�ɂ́AOS�ォ��manage-bde.exe�𗘗p���Ă�BitLocker�𗘗p���ĈÍ�������͖̂����Ȃ悤��

Home�̏ꍇ�ɂ̓O���[�v�|���V�[�G�f�B�^�����p�o���Ȃ����A

���W�X�g���𑀍삵�Ė�����X�^�[�g�A�b�v�L�[�Ƃ���USB�������ɕύX���Ă������������p�o���Ȃ����A

�ŏI�I�ɂ͏�����BitLocker���̂��̂��Ȃ��̂ňÍ������g�p�o���Ȃ��ƃG���[���Ԃ����

manage-bde -on C:

TPM������Α������ꂾ���ōċN����ɈÍ������n�܂�͂�

�����USB�������ȂǑ��̃p�\�R���𗘗p���ĈÍ�������Ă�����̂Ȃǂ̉�����Home�ł��\�Ȃ͂��� ���̎���AHome�ł����Ă��t����BitLocker�@�\���炢�W���ŕt����ׂ�

�I���͂��̋@�\�����̂��߂ɍ���Pro�̍��z�����AEditionUp��lj��Ŕ����Ă�

���Ƀo�J�o�J���� >>907

�V�X�e���h���C�u��ʂ�PC�ɂȂ��ňÍ������Ă��s����̂��ȁH

>>888�ɋ߂��p�^�[�������ǂ� >>909

���������ǁAPro��Home�̃V�X�e���h���C�u���q���ł��ΈÍ�������͉̂\

Home���N������ۂɉL�[�t���[�Y��v�������Ǝv���̂ŁA

�Í�������Home�̃V�X�e���h���C�u�������Ă����Ă���

���̉L�[�t���[�Y�����O�ɒ��ׂĂ����K�v������Ǝv�� >>910

����Ă݂鉿�l�͂��肻���ˁAPro���������E�E >>874

�ق�BWin11�̍X�V�o�O��Bitlocker�H����āAMS�A�J�E���g�T���Ă��Y���̂��̂��Ȃ��āA

����������������>>874�ɋ~��ꂽ�B

������I�t�B�X��office365�Ƀ��O�C�������Ƃ���̃A�J�E���g���ɉL�[���������B

������ƑO�܂�AZURE���Č����Ă����ǁA���̓A�J�E���g�̃Z�L�����e�B�^�f�o�C�X���炽�ǂ��Ă����ƁA

�p��\�L�����L�[�������āA�����B�ق�Ə��������B

�ʼn�����ɉ��x��MS�A�J�E���g�ɓ��������A�܂������L�[���X�V�����C�z���Ȃ��B

���傤���Ȃ��������ŕۑ��������AMS�A�J�E���g�ɂ��邠��Ƃ����̂́A������I�t�B�X�����悤��

�l�Ԃɂ͓łɂ����Ȃ��ȁB �f�[�^�ۑ��p�ɊO�t��HDD�Ƃ�USB�������[�Ƀr�b�g���b�J�[�g���Ă�̂����ǁA

���̏ꍇ�ł��s��Ńp�X���[�h����Ă��J���Ȃ��Ȃ�悤�Ȃ��Ƃ���H

���ƁA�n�[�h�I�Ȗ��ł͂Ȃ���

�r�b�g���b�J�[�̖��Ńt�@�C��������Ƃ����S�z Bitlocker�Ɍ��炸���蓾�邩��f�[�^�͕ʔ}�̂ŕ����o�b�N�A�b�v�c���̂���{

�Í����\�t�g���ł���Ε����g�����ق�������

�����͓����h���C�u��Bitlocker�A�O�t���̃o�b�N�A�b�v��Vera�g���Ă�� 6�ӏ��Ƀo�b�N�A�b�v����Ă�̂�����

�S���r�b�g���b�J�[������ʂ̎g���Ă݂�� Bitlocker����Bitlocker�����Ă�PC�̃p�[�c���ǂꂩ1�ł���ꂽ�炻�̃f�[�^�����o���Ȃ��Ȃ�ƕ��������|�������낻��

�{�����ǂ����͒m��� �L�[�����ƍT���Ă�����v��� >>917

����͂Ȃ�

�L�[��������Α��v Bitlocker�������O�t��SSD��

iPad�Ō�����悤�ɂȂ����炢���̂ɂȁ[�B

���ʂɂł����X�g���[�W�ς����Ȃ��Ă悭�Ȃ邩��B

�����Ȃ̂͂킩���Ă邯�ǁB MS�ɗa���Ă�L�[���x�@�ɓn�鎖���Ă���́H �R�C�����b�J�[���J����Ƃ����̂ƕς���v��������

���ʂɓn�������ł͂��� >>921

DropboxBox����icloud�_��Ηǂ�

�������̓����[�g�f�X�N�g�b�v�B 1�����o�߂��ăZ�L�����e�B�X�V����

����ƃN�\�r�b�g���b�J�[�����ł�����B �C���X�g�[�����ς�ł���̂Ȃ��BIOS����TPM�������ɂ��Ă����̂����S���� BitLocker �f�B�X���ĂȂ���

�L�[�t���[�Y�T���Ă����������� ����ɂ��������Home�̉L�[�̍T�������� linux�֗��߂�

bitlocker���āAlinux�Ŏg������ WindowsUpdate��u�[�g���̃��X�N���C�ɂȂ�Ȃ�EFS�ł�������� 1���PC�ł����[�U����Ε����s�\

�ႦAdmin�����̃��[�U�ł��� AD�I���Ȃ��ƃN���[���C���X�g�[���̓x�Ƀ��[�U��SID���ς��̂��ʓ| �������O�C������悤�ɂ�����ċN�����邽�тɉL�[�̓��͂�v�������悤�ɂȂ�����

��������������@�������� >>937

�O���[�v�|���V�[�G�f�B�^�R���s���[�^�[�̍\�� ----> �Ǘ��p�e���v���[�g ----> Windows �R���|�[�l���g ----> BitLocker�h���C�u�Í��� ----> �I�y���[�e�B���O�V�X�e���̃h���C�u

�E�X�^�[�g�A�b�v���ɒlj��̔F��v������

�������炢�̓O�O��� >>937

�O���[�v�|���V�[�G�f�B�^

�R���s���[�^�[�̍\�� ----> �Ǘ��p�e���v���[�g ----> Windows �R���|�[�l���g ----> BitLocker�h���C�u�Í��� ----> �I�y���[�e�B���O�V�X�e���̃h���C�u

�E�X�^�[�g�A�b�v���ɒlj��̔F��v������

�������炢�̓O�O��� >>874

�����������őS�R������Ȃ���������N���[���C���X�g�[���Œ��߂Ă����ǁA����ŋ~��ꂽ�I

�Ȃ�ł���ȂƂ���ɂ������ĂƂ���ɉL�[���������c

�ł̃A�J�E���g�ł����̃A�J�E���g�ł��Ȃ��A���܂��܃��O�C���������Ƃ����������̉�Ђ̃A�J�E���g�ɂ������c

�Ƒ��ʐ^�߂����Ⴀ�������烍�X�g�������������{�����肪�Ƃ� �ʐ^����Ђ̘A���ɑS���o�����Ă��Ƃ����� �Ƒ��ʐ^���Ă��������ʼnc�݂�A�z�͂������ɓ���ۏo�� �T�uPC�̍č\�z�̂��߂Ɉ�UBitLocker��������������

HDD�̉�����ƊJ�n�����1���Ŋ�����50%���炢�B2���͂�����B

��ǂ��ł���Ă邯�ǁA�f�[�^��ޔ������Ă���t�H�[�}�b�g�����ق������������B ����HDD�Ȃ�SSD�ɕς��邱�Ƃ��������߂�

�w�^�����瑬�x��20�{���炢�Ⴄ��� ���̊Ԃɂ��m�[�p�\��D�h���C�u��BitLocker�ňÍ�������Ă�

�����������ǐ����Ԋ|�������� Windows10 HOME�ł�TPM2.0�ȏオ�t���Ă�PC�ŁA����MS�A�J�E���g�ŃZ�b�g�A�b�v��

�s���ƃh���C�u���Í��������B(�L�[��MS�A�J�E���g�̃N���E�h��ɕۊ�)

Windows11�ł�TPM2.0�ȏオ�K�{�Ȃ̂ŁA���艟�������MS�A�J�E���g�ł̃Z�b�g�A�b�v��

�Ȃ��Ă��܂���Windows10�Ɠ������ʁB

MS��HOME��BitLocker�̋@�\�����(GUI���Ȃ�)�Ȃ�t�����ɁA���S�ł� HOME���ŗL���ɂ��ׂ��B�������Ȃ��ƁAPC�������オ��Ȃ��Ȃ������ɏ��S�҂�

�l��ł��܂���ȁB �w�^����ƁA�f�[�^�̎��o�����ł��Ȃ��ň��̏ɂȂ�B �X�}�z�ƈꏏ�ŁA�d�v�Ȃ��̂͑S���N���E�h�ɓ������Ƃ��Ζ��Ȃ�

��������SSD�ȂO�����Ȃ��ˑR���ʂ̂� �^�������ɐޓ����ꂽ�ꍇ�ABitLocker���閳�������Q����Ⴂ������A�ނ��냆�[�U�[�̒m��Ȃ������ɏ����BitLocker�����Ă���đ劽�} �{���m�[�g�̓��ނ悤�Ȕy�͂��Ȃ��B

���S����� �S�z�Ȃ�

�Ƃ̒��ɃP���W���g�����b�N�����Ă���������낵���̂ł́H �r�W�l�X���p�̃��o�C���m�[�g�����������Ƃ��Ȃ�����������ɂ͈ꐶ�����ł��Ȃ� bitlocker�L���ɂ��Ă�ƃZ�[�t���[�h�ŋN������̂ɂ����������͂��ɂ�Ȃ��̂�

���o���ˁH ���o���ƌ����قǃZ�[�t���[�h�g��Ȃ����낗 >>960

�ł����o���Ƃ��Ɏg�������c �L�[�t���[�Y����͂�����@�����m��Ȃ��Ɓ[�����

.bek�L�[��USB�������ɂł��Ԃ�����ł������炢���� >>958

�j�[�g�����ǎ����^�їp�̂���bitlocker�����Ă��

>>955

�N���E�h�ɂ�����̂͏������獢�邯�ǐl�ɂ������Ă����f�[�^����ˁH

bitlocker�g�����Ă������Ƃ͐l�Ɍ������Ȃ��f�[�^������

��{�I�ɃN���E�h�Ƃ͑�������ꍇ�������Ǝv�����E�E

�N���E�h�x���_�[���M�p�ł���O��ŕ��p����ꍇ�����邾�낤���ǂ� Android�g���Ă�Google�h���C�u�M�p�ł��Ȃ�������AiPhone�g����iCloud�M�p�ł��Ȃ�������I��肾����AOneDrive�͐M�p���邵���Ȃ����ǂ� google script�g������google drive�͎g���Ă邯��

���͊�{���[�J���ɂ�����NAS�Ƀo�b�N�A�b�v����

�N���E�h�ɒu�������f�[�^�͂��܂�Ȃ� >>959

�߂�ǂ������Ǝv���Ă���Ȃ�������Ƃ����Ƃ������߂���w

�����I��ň��������PDF�o�͂ŕۑ�����ƂƗǂ��̂���

�܂��ˑR���̂��ĉ����ł��Ȃ��Ȃ�Ƃ��N���邩��

�|����Ȃ�ʓr�Ƃ�HDD�ۑ�����Ƃ��{�̂̃f�[�^��������ԑO���

�o�b�N�A�b�v���s���Ζ{�̂����ł����S�ł���ł���B >>878

C�h�����Í������Ȃ��Ǝ������b�N�������L�����ł���

���h���^�p�ł͂ƂĂ��Ȃ��g�����肪�����Ȃ��� �������b�N�����ł��Ȃ���BitLocker����Ȃ��Ă���������Ȃ� >>968

> C�h�����Í������Ȃ��Ǝ������b�N�������L�����ł���

�V�X�e���h���C�u��BitLocker��L�������ĂȂ��ƁA���h���C�u�̎������b�N�������o���Ȃ��H�H�H >>946

�c�݂Ƃ���������SEX��A�z�͗��ɕ�s�ۏo������ Windows���̂Ă�

Windows�Ńf�[�^���Ǘ����Ȃ�

�Ȃǂ̑������܂��B

������LAN���\�z����Ζ{�̂ŊǗ�����K�v���͂���܂���B

�����ɕs�ւȂ��̂ŋꂵ�ޕK�v�������Ȃ�B windows�̊����Y���Ńf�[�^����ԉ\���͒Ⴍ�Ȃ邪�A

nas������Ɋ炪nas�݂����ȐF�ɂȂ鎖�͊ԈႢ�Ȃ��Ȃ�����

�A�z�̂�������^�Ɏ��o�b�N�A�b�v�����܂��傤�� ���̂Ȃ��z�Ȃ�킩�邪

NAS�͑��X���Ȃ��B���̂��߂̎����̃��r���g�@�\�Ƃ��Ȃ��炳w

�}�C�N���\�t�g�ȊO�̕����M�������������Ƃ��l�����܂��傤�B RAID�O����

�l�ł���ȈӖ��s���ȉ^�p���H���d�C��̖��ʂ��悗 LinkStation LS220D0202G �Ȃ�

�d�C���C�ɂ���Ȃ�Windows���g���̂����ɊԈ���Ă���B USB�ŊO�t���̃X�g���[�W��s�x�ڑ����ăo�b�N�A�b�v�����ق����}�V���悗

>�d�C���C�ɂ���Ȃ�Windows���g���̂����ɊԈ���Ă���B

�X�}�z��^�u���b�g�ŊԂɍ����Ȃ�Ƃ�������

���̃v���b�g�t�H�[���ł�����d�͂͑傫���ς��Ȃ����� NAS�M�҂�1�xRAID�R���g�[���[�������ʋ��|�𖡂�����ق�������

����̉Ύ����B�����T�[�o�[�ɏ璷������Ă�N���E�h�ɏ�����̂Ȃ� ����Ύ�����ς��ȁB

�O���{���Ђ̌��� >>978

���ꂾ��Ȃ�

�R���g���[�������V�����̔����ė��ă|���t����HDD�ڍs�ł����y���������͂����Ȃ������

���肷���ă}�E���g�Ŏ��ʂ��� Bitlocker �L���ς݃X�g���[�W���N���[������ƉL�[�܂Ŋ܂߂Ă��ׂčČ������H �ԈႦ��

Bitlocker �L���ς݃X�g���[�W���Í���������N���[������ƉL�[�܂Ŋ܂߂Ă��ׂčČ������H �Í�������ɉL�[���݂��������� >>983

�o�J